Probabilmente conoscete la famosa legge di Murphy e forse l’avete già sperimentata: “Quando le cose vanno male, tutto ciò che può andare storto lo farà”.

C’è una cosa che dovreste assolutamente avere attiva quando “tutto ciò che può andare storto lo farà” ed è il processo di gestione degli incidenti gravi.

Un incidente grave

Quando le cose vanno male, nel service management si parla di incident. Un incident diventa un incidente grave (major incident) quando le cose vanno male sul serio. Questo avviene quando l’azienda è privata di un servizio essenziale o, in altre parole, quando un servizio business-critical è fuori uso. In generale, non è difficile riconoscere un incidente grave: il service desk sarà inondato di chiamate e ticket che si riferiscono tutti allo stesso evento. I manager diventeranno presto nervosi e aggiungeranno ulteriore pressione al team di supporto. Un incidente grave è spesso accompagnato da stress, frustrazione e persino rabbia. Queste emozioni negative non sono le migliori consigliere quando è necessario prendere decisioni rapide e comunicare efficacemente con tutti i soggetti coinvolti. Ed è proprio ciò che richiedono queste situazioni. Ecco perché è essenziale definire e concordare una procedura di gestione degli incidenti gravi prima che si verifichi il disastro.

Una procedura per la gestione degli incidenti gravi

Una procedura per la gestione degli incidenti gravi descrive in dettaglio i passi da compiere quando se ne verifica uno. L’idea principale è quella di creare un contesto in cui i tecnici in questione possano concentrarsi completamente sulla risoluzione del problema. Ciò richiede coordinamento, che è responsabilità dell’incident manager. In primo luogo, l’incident manager creerà un Major Incident Management Team con i migliori ingegneri per analizzare l’incidente. Spesso questo team è composto da ingegneri di diverse discipline. L’incident manager sottrarrà questi specialisti alla loro routine quotidiana e li metterà in contatto tra loro, in modo che possano decidere un piano d’azione. Un altro compito dell’incident manager è quello di garantire l’invio di comunicazioni a tutte le parti interessate, in modo che gli utenti finali capiscano che l’organizzazione che fornisce il servizio in questione è a conoscenza dell’incidente grave e che sta cercando di risolvere il problema il prima possibile. In questo modo si eviterà che il service desk sia sovraccarico di chiamate in entrata. La comunicazione alla direzione dell’organizzazione che eroga il servizio richiede un’attenzione particolare. Il management avrà bisogno di informazioni più dettagliate perché dovrà essere in grado di spiegare cosa sta succedendo.

Durante l’interruzione, le fasi di comunicazione devono essere ripetute a intervalli regolari fino alla risoluzione dell’incidente. Una volta risolto, l’incident manager effettuerà una revisione post-incidente e valuterà insieme al Major Incident Management Team se l’incidente avrebbe potuto essere gestito in modo migliore.

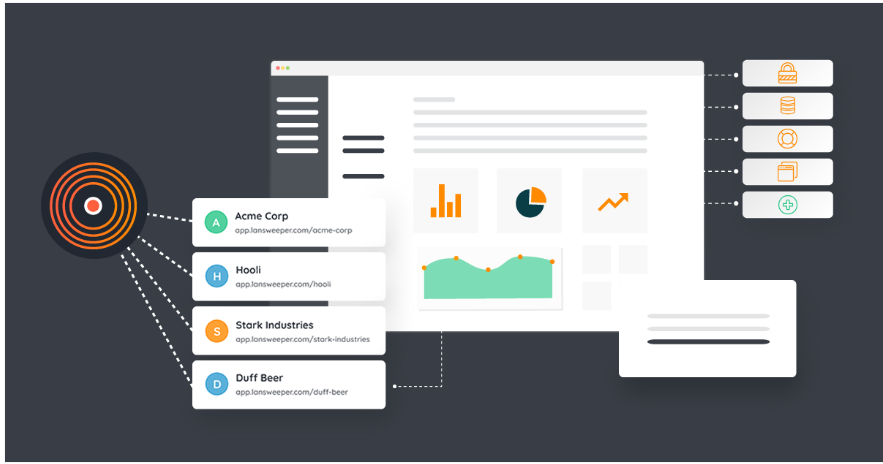

Come può aiutare la piattaforma 4me?

Per rispondere a questa esigenza, la piattaforma 4me consente a ogni specialista di comunicare agli incident manager della propria organizzazione che un incidente dovrebbe essere trattato come un incidente grave. Dopo aver ricevuto la notifica iniziale, ogni incident manager può rifiutare la proposta aggiornando lo stato dell’incidente grave a “Rifiutato”. In alternativa, un incident manager può decidere di aggiornare lo stato dell’incidente grave da “Proposto” ad “Accettato” per trasformare l’incidente in un incidente grave. Seguirà quindi i passi descritti nella procedura di gestione degli incidenti gravi. Questo documento deve contenere tutti i dettagli: come inviare la comunicazione, a chi, modelli ed esempi, dove trovare le liste di distribuzione, ecc. La procedura deve tenere conto della possibilità che alcune tecnologie si guastino a causa dell’interruzione di una parte dell’infrastruttura e descrivere le alternative. In questo modo ci si assicura che, quando accadrà il peggio, l’organizzazione abbia ancora il controllo.

Quando le cose vanno seriamente male, le persone tendono a farsi prendere dal panico e a sbagliare le cose che di solito fanno con facilità. Una procedura dettagliata di gestione degli incidenti gravi è il vostro miglior angelo custode e può essere una vera salvezza in queste situazioni. E la piattaforma 4me vi assicura di poter incorporare la procedura di gestione degli incidenti gravi nella vostra routine quotidiana.

Fonte: 4me – Author: Wouter Wyns, Service Management Architect at 4me