Automazione limitata.

Integrazioni poco flessibili.

Reportistica di base.

Knowledge Management semplice.

Gestione dei ticket rudimentale.

Restrizioni nella collaborazione.

Funzionalità di intelligenza artificiale limitate o costose.

Questa è solo una breve panoramica di ciò che la maggior parte delle piattaforme di Service Management offre: funzionalità di base, limitate e spesso restrittive. In altre parole, non rispondono alle esigenze di chi cerca soluzioni realmente avanzate.

Con Xurrent, il futuro del Service Management prende forma. La nostra piattaforma supporta i clienti in quattro aree chiave, offrendo soluzioni potenti e innovative.

- Accelera il valore attraverso l’automazione

L’automazione offerta da Xurrent favorisce una collaborazione trasversale in tempo reale, aiutando le aziende a raggiungere i loro obiettivi strategici e a generare valore in tempi più rapidi.

Un esempio concreto è la funzione Request Summaries, che sfrutta l’AI generativa per creare automaticamente riepiloghi delle richieste al raggiungimento di soglie predefinite. Questo si traduce, in media, in oltre 2.000 riepiloghi settimanali per cliente, migliorando significativamente la produttività e riducendo le risorse necessarie per sostenere la crescita aziendale.

Un altro strumento all’avanguardia è l’Automation Builder, che utilizza l’intelligenza artificiale di Xurrent per semplificare la creazione di automazioni. Basta descrivere in modo naturale il funzionamento desiderato, e la piattaforma si occuperà di tutto il resto. Questo approccio permette di risparmiare tra 5 e 30 minuti per ogni automazione, garantendo un impatto positivo e duraturo sulla produttività aziendale.

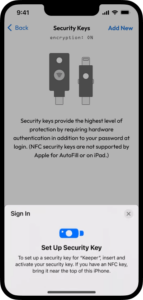

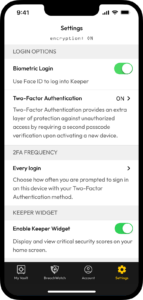

- Equilibrare rischio e vantaggi dell’AI con un approccio orientato alla sicurezza

Non tutte le soluzioni di intelligenza artificiale sono uguali. È fondamentale che i leader IT valutino con attenzione i rischi e i benefici associati a ogni progetto di AI, garantendo un equilibrio tra innovazione e sicurezza.

Per questo motivo, abbiamo scelto Amazon Bedrock come partner per il backend AI di Xurrent: un servizio completamente gestito di Amazon Web Services (AWS) che semplifica lo sviluppo e la scalabilità di applicazioni AI generative, con un focus sulla sicurezza. Amazon Bedrock si distingue grazie alla crittografia dei dati, conformità agli standard, controllo degli accessi, isolamento dei dati, monitoraggio continuo, impegno verso pratiche di sviluppo sicure.

Inoltre, a breve Xurrent introdurrà il supporto per Bring Your Own Key (BYOK) e otterrà la certificazione C5.

Siamo orgogliosi che oltre il 90% dei clienti Xurrent abbia già abilitato l’AI. Questo elevato livello di adozione dimostra che il nostro approccio strategico e orientato alla sicurezza non solo soddisfa le aspettative, ma rappresenta un reale valore aggiunto per i nostri clienti.

- Riduzione dei costi eliminando funzionalità amministrative superflue

Attività Amministrative

Grazie all’architettura SaaS multi-tenant di Xurrent, il carico amministrativo viene drasticamente ridotto. Il nostro team si occupa della maggior parte della manutenzione, consentendo al tuo personale di concentrarsi su attività amministrative strategiche e rilevanti direttamente all’interno del software Xurrent.

Una sfida comune nelle soluzioni ITSM riguarda la corretta categorizzazione delle richieste in ingresso: fino al 20% (o più) delle richieste resta non categorizzata, con un impatto negativo sui tempi di risposta e risoluzione. La nostra funzione di auto-classification categorizza automaticamente tutte le richieste, fornendo una motivazione chiara e specifica. Inoltre, l’AI affina continuamente la sua accuratezza per ottimizzare le future categorizzazioni.

Xurrent offre anche la Sentiment Analysis, analizzando automaticamente il livello di soddisfazione dei clienti (soddisfatti, neutri o insoddisfatti). È possibile generare report dettagliati, ordinare le richieste e ottenere una comprensione più profonda delle opinioni dei clienti su ogni singola richiesta.

Riduzione dei costi

Amazon Bedrock,offre diverse funzionalità per contenere i costi, tra cui:

Prezzi pay-as-you-go: paghi solo ciò che utilizzi, facilitando la gestione e la previsione delle spese legate all’AI.

Infrastruttura scalabile: le risorse vengono allocate in base alla domanda, evitando sprechi e risparmiando denaro.

Selezione dei modelli più appropriati: selezionare i modelli che soddisfano le esigenze dei clienti consente di mantenere alte prestazioni riducendo i costi.

Strumenti di monitoraggio dei costi: integrazioni come AWS Cost Explorer per controllare in tempo reale le spese.

- Aumento della produttività in tutta l’azienda

Le discipline ITSM, ESM e ITOM beneficiano enormemente dell’assistenza basata su AI. Xurrent integra l’intelligenza artificiale nei punti in cui può massimizzare produttività, efficienza ed efficacia, trasformando le operazioni quotidiane.

Oltre alle funzionalità già descritte, ecco due esempi pratici di come Xurrent aiuti i clienti a risparmiare tempo e risorse:

- Utilizza Xurrent AI per redigere knowledge articles (KAs) dettagliati e accurati. Xurrent AI utilizza l’intelligenza artificiale generativa per redigere articoli dettagliati e accurati o aggiornare quelli esistenti, migliorandone l’efficacia. Questo non solo fa risparmiare tempo prezioso, ma garantisce anche contenuti sempre precisi e aggiornati.

- Per evitare che richieste in stato “waiting for customer” rimangano in sospeso troppo a lungo, Xurrent invia automaticamente un’email ai clienti includendo istruzioni generate dall’AI su quali informazioni fornire per sbloccare la richiesta.

———————————–

Risparmiare tempo.

Ridurre i costi.

Automatizzare attività ripetitive.

Riassumere i contenuti.

Questi sono solo alcuni dei modi in cui la piattaforma avanzata di Xurrent aiuta i nostri clienti a ottenere di più con meno sforzo.

Fonte: Xurrent