SOC 2

ISO 27001 e ISO 27018

ITIL

GDPR

HIPAA

BYOK

FedRAMP

C5

Sono davvero tante lettere, tanti acronimi.

Eppure ognuno di questi (e molti altri) è estremamente rilevante per chi opera nel settore dell’IT Service Management… e in particolare per chi ha a cuore conformità, privacy e sicurezza.

Nell’edizione più recente di SMU (Service Management Unlocked), Jim Hirschauer, Head of Product Marketing di Xurrent, e Tuan Vu, Training & Enablement Specialist, Global di Xurrent, esplorano come questo “insieme di lettere” impatti sulle imprese globali di oggi.

Preferisci saltare il riassunto e guardare direttamente il webinar completo? Ecco il link.

Cos’è la crittografia e perché dovrebbe interessarti?

La crittografia è il processo che converte i dati in un formato sicuro, accessibile solo mediante una chiave di decodifica.

Pensa alla crittografia come a una scatola chiusa a chiave: solo la “chiave giusta” può aprirla.

La maggior parte delle piattaforme SaaS utilizza Platform Managed Keys, ovvero chiavi di crittografia create, archiviate e gestite in modo sicuro dal service provider per proteggere automaticamente i tuoi dati.

Le Platform Managed Keys rappresentano il livello base di sicurezza, che non richiede configurazione da parte dell’utente.

Pensa, ad esempio, a WhatsApp, Slack, Zoom o alla maggior parte delle piattaforme di cloud storage.

Con le Platform Managed Keys non devi occuparti della gestione delle chiavi: l’implementazione è rapida, facilmente scalabile e garantisce una crittografia coerente gestita dal provider.

Perfetto, possiamo passare oltre, giusto?

Non così in fretta.

C’è un’altra opzione — decisamente migliore.

Benvenuto BYOK (Bring Your Own Key)

BYOK è un modello di sicurezza cloud che consente ai clienti di utilizzare le proprie chiavi di crittografia, invece di affidarsi esclusivamente a quelle fornite dal provider del servizio cloud.

In altre parole, BYOK ti permette di controllare direttamente le tue chiavi di crittografia per proteggere i tuoi dati nel cloud.

E, al momento, solo un numero molto limitato di piattaforme ITSM offre il supporto a BYOK.

BYOK viene utilizzato soprattutto in settori altamente regolamentati, come quello finanziario e sanitario, in cui la stretta conformità (HIPPA, DORA, ecc.) è fondamentale.

Perché BYOK? In poche parole, offre:

- Controllo completo su crittografia e decrittografia

- La possibilità di revocare l’accesso ai dati in qualsiasi momento

- Maggiore conformità ai rigorosi criteri di sicurezza

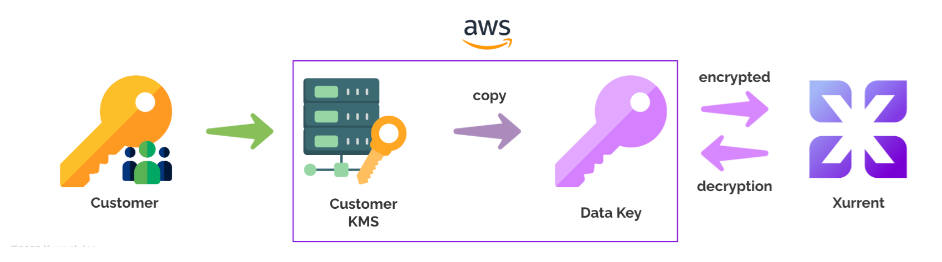

Come accennato, Xurrent offre BYOK. Ecco un’istantanea di come funziona:

Come BYOK funziona in Xurrent

Passo dopo passo:

- Il cliente genera una chiave di crittografia utilizzando il KMS di AWS.

- La chiave viene integrata nella piattaforma Xurrent

- I dati vengono crittografati e decrittografati utilizzando la chiave fornita dal cliente.

- Il cliente può revocare o ruotare le chiavi secondo necessità

BYOK è solo la punta dell’iceberg della sicurezza.

Il resto del webinar ha portato alla luce altri modi in cui i fornitori di Service Management garantiscono la sicurezza dei dati (e la conformità a tutte le leggi e le normative vigenti).

Jim e Tuan hanno discusso dell’attestazione C5, di AWS KMS (altri acronimi!), della connessione tra conformità e audit trail e di altro ancora.

Alla fine, Xurrent crede che i vostri dati siano, beh, i vostri dati.

Guardate subito il webinar completo per saperne di più.

Fonte: Xurrent