Dopo essere stata nominata Leader nel Magic Quadrant™ 2026 di Gartner®, Omnissa fa un ulteriore passo avanti: nel report Critical Capabilities for Endpoint Management Tools, ha ottenuto il punteggio più alto in tutti e quattro gli Use Case, confermando la sua leadership nell’innovazione degli endpoint.

Questo non è solo un riconoscimento — riteniamo che sia la conferma del nostro impegno costante nell’endpoint management. Gartner® ha valutato 16 fornitori su quattro Use Case critici, e Omnissa ha ottenuto il punteggio più alto in tutti:

- Unified Endpoint Management (UEM): 4,29 su 5,0

- Autonomous Endpoint Management: 4,95 su 5,0

- Security-Centric Management: 4,8 su 5,0

- Frontline Device Management: 4,61 su 5,0

Riteniamo che questi riconoscimenti da parte di Gartner® confermino ciò che i clienti già sanno: Omnissa offre esperienze endpoint sicure, intelligenti e autonome su larga scala.

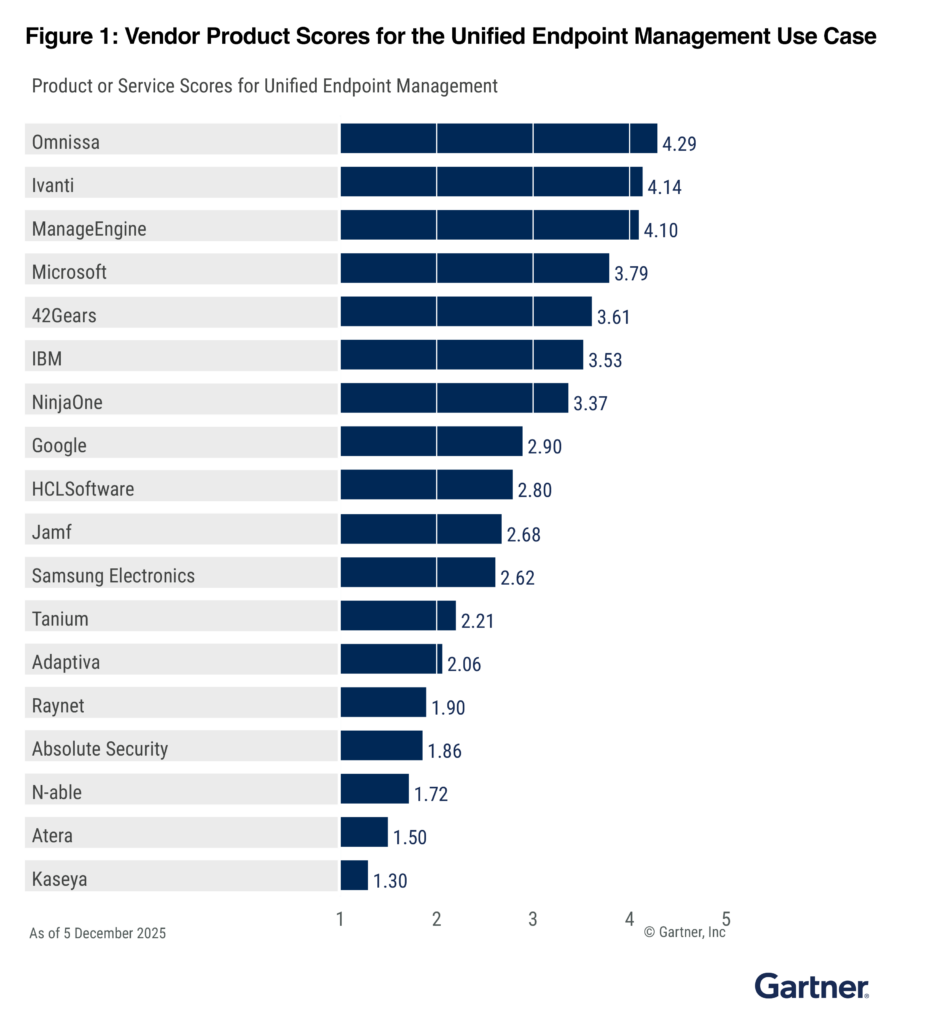

Unified Endpoint Management (UEM)

Figure 1: Vendor Product Scores for the Unified Endpoint Management Use Case

Workspace ONE UEM semplifica la gestione di dispositivi, app e servizi eterogenei, riducendo complessità e costi. Grazie ad automazione avanzata, sicurezza zero-trust e ricche informazioni telemetriche, le organizzazioni possono offrire esperienze fluide e sicure su tutti gli endpoint: Windows, macOS, iOS/iPadOS/visionOS, Android, Linux, ChromeOS e dispositivi frontline.

Negli ultimi anni, Omnissa ha ampliato il supporto per server Windows, aggiornamenti Apple same-day e dispositivi frontline/IoT, mantenendo sempre alto il ritmo di innovazione.

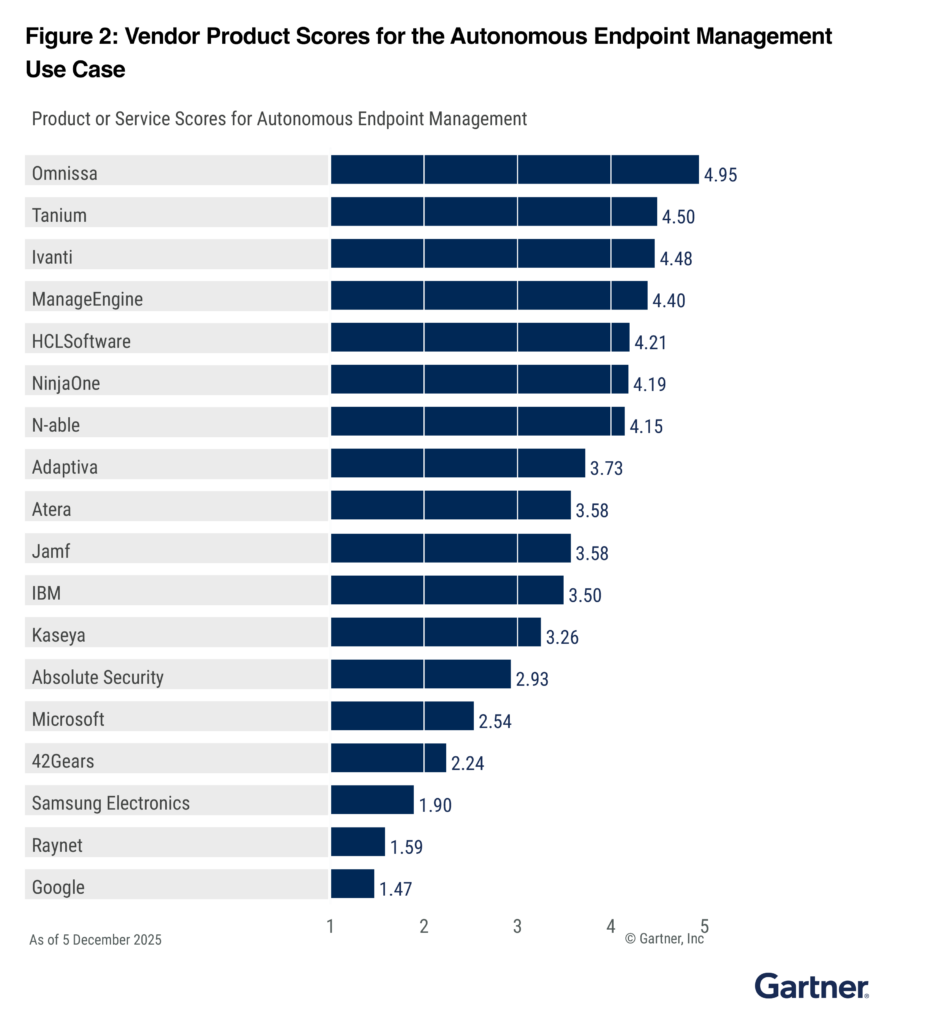

Autonomous Endpoint Management

Figure 2: Vendor Product Scores for the Autonomous Endpoint Management Use Case

Omnissa punta a creare workspace autonomi che si auto-configurano, si auto-riparano e si auto-proteggono. Con AI predittiva, Guided Root Cause Analysis, Playbook automatizzati e l’assistente Omni (beta), i team IT possono risolvere problemi in modo proattivo, accelerando le operazioni e migliorando l’esperienza dei dipendenti, senza perdere il controllo umano necessario per la compliance.

La piattaforma integra generative AI e modelli linguistici avanzati per fornire supporto conversazionale e analisi avanzata, anticipando problemi e ottimizzando l’efficienza.

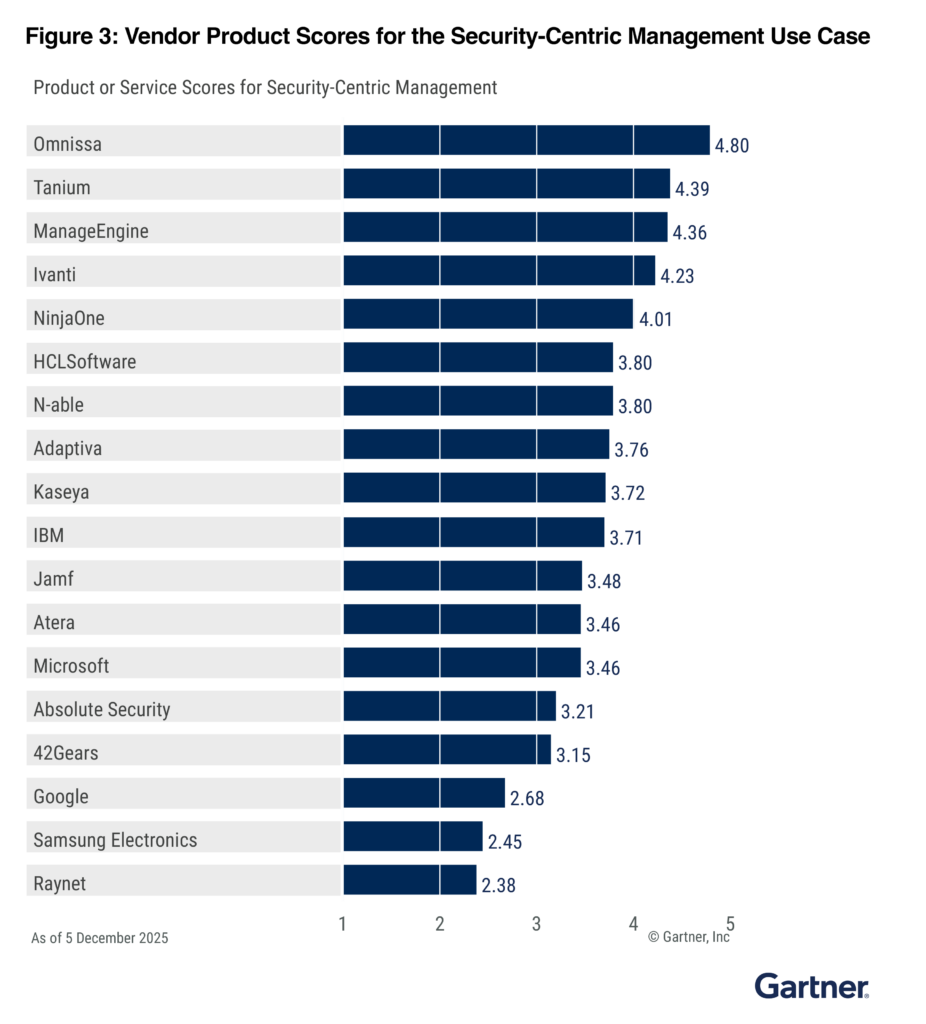

Security-Centric Management

Figure 3: Vendor Product Scores for the Security-Centric Management Use Case

Omnissa unisce gestione degli endpoint e sicurezza in un unico approccio integrato: vulnerabilità, minacce mobili, accesso sicuro e compliance sono gestiti senza creare frammentazione.

Soluzioni come Workspace ONE Vulnerability Defense (in beta) e Mobile Threat Defense permettono di rilevare, prevenire e risolvere problemi di sicurezza più rapidamente, riducendo il rischio e migliorando l’efficienza operativa.

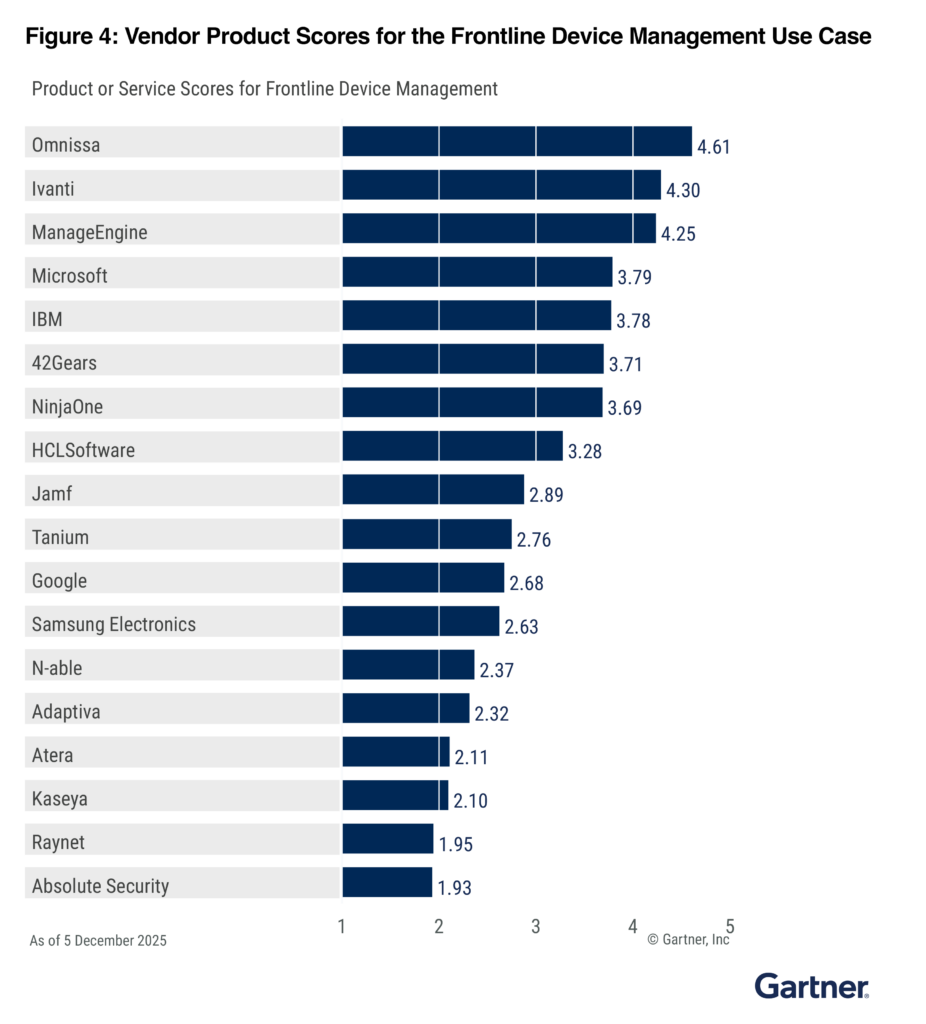

Frontline Device Management

Figure 4: Vendor Product Scores for the Frontline Device Management Use Case

Workspace ONE supporta i dispositivi critici dei lavoratori frontline con enrollment semplice, configurazioni rapide, controllo remoto e analisi avanzate sull’uso dei dispositivi e delle app.

Grazie al supporto nativo per IoT e alle metriche dettagliate, le organizzazioni possono ottimizzare licenze, migliorare performance e prendere decisioni più intelligenti sul ciclo di vita dei dispositivi. Anche tecnologie emergenti come AR/VR, chioschi interattivi e BYO sono gestibili su larga scala.

In sintesi:

Omnissa non si limita a seguire l’industria, la guida. Workspace ONE trasforma le operazioni IT, migliora l’esperienza dei dipendenti e rende la gestione degli endpoint sicura, intelligente e scalabile

Scarica oggi il report 2026 “Critical Capabilities for Endpoint Management Tools” per scoprire tutti i dettagli.

Fonte: Omnissa