La cybersecurity non è più solo una questione informatica: è ormai una priorità strategica per i consigli di amministrazione. Man mano che le aziende operano senza un perimetro fisico definito, si affidano ai provider cloud per l’infrastruttura e costruiscono partnership all’interno di ecosistemi digitali, il controllo degli accessi ai sistemi e ai dati critici è diventato fondamentale per garantire la continuità operativa.

La Gestione degli accessi con privilegi (PAM) gioca un ruolo fondamentale nella protezione di questo nuovo ambiente. Se implementate in modo efficace, le organizzazioni si muovono più velocemente, collaborano più ampiamente e si espandono in nuovi mercati senza aumentare i rischi. Allineando l’accesso con i sistemi e i flussi di lavoro che generano entrate, il PAM moderno trasforma l’accesso sicuro in un vantaggio competitivo per l’azienda.

Come è cambiato l’accesso nelle imprese moderne

Le aziende di oggi non sono più protette da un firewall. Dipendenti, fornitori, partner e clienti interagiscono attraverso piattaforme cloud, ambienti Software-as-a-Service (SaaS) e sistemi condivisi. Le credenziali statiche, le reti private virtuali (VPN) e le soluzioni PAM legacy non sono state progettate per ambienti distribuiti e cloud-first.

In un mondo senza perimetri:

- Gli accordi dipendono dalla rapidità con cui è possibile coinvolgere i partner

- Il successo o il fallimento dei progetti dipende dalla velocità di accesso

- L’espansione del mercato si basa su una collaborazione affidabile

Il moderno PAM supporta l’accesso just-in-time basato sui ruoli, garantendo agli utenti l’accesso necessario solo quando serve e per un periodo di tempo limitato. L’impatto commerciale è immediato: meno ritardi, costi di integrazione più bassi e una realizzazione dei ricavi più rapida.

Abilitare una collaborazione scalabile

La crescita proviene sempre più dall’esterno dell’organizzazione: da fornitori, partner tecnologici, integratori e piattaforme. Tuttavia, i modelli di accesso tradizionali spesso rallentano queste relazioni a causa del provisioning manuale, di autorizzazioni troppo ampie e di limitazioni basate sul rischio.

La giusta soluzione PAM consente:

- Rapido onboarding di terze parti senza condivisione di credenziali non sicure

- Accesso a tempo limitato allineato agli accordi commerciali

- Visibilità centralizzata sulle attività dei partner

Il risultato è un costo di collaborazione più basso e un percorso più rapido dall’accordo all’esecuzione. Gli accordi si concludono più rapidamente, le partnership si espandono più facilmente e i costi operativi non crescono in proporzione al fatturato.

Accesso progettato per la velocità del cloud

Man mano che le organizzazioni abbandonano i data center on-premise, le piattaforme cloud pubbliche supportano le operazioni IT principali. L’infrastruttura può essere implementata in pochi secondi, ma l’accesso è spesso in ritardo. Questo scostamento crea un costo nascosto che rallenta l’innovazione.

Il PAM moderno allinea l’accesso con il ritmo delle operazioni cloud tramite:

- L’eliminazione dei privilegi permanenti che rallentano i team e aumentano il rischio

- Il supporto ai team DevOps e della piattaforma senza approvazioni manuali

- La riduzione delle interruzioni e degli errori di configurazione che hanno un impatto diretto sui ricavi

Per i dirigenti, il valore è chiaro: consegne più rapide, meno interruzioni e un migliore ritorno sull’investimento nel cloud.

Scalabilità per una forza lavoro flessibile

La forza lavoro globale non è più l’eccezione; è il modello operativo. Allo stesso tempo, molte organizzazioni devono far fronte a una domanda ciclica, progetti a breve termine, acquisizioni e continue iniziative di trasformazione.

Una moderna soluzione PAM supporta questo ambiente garantendo:

- Un accesso privilegiato sicuro da qualsiasi luogo, senza dipendere da VPN

- Una governance coerente tra regioni e fusi orari diversi

- Onboarding e offboarding rapidi, allineati ai progetti o ai picchi di domanda

Questa flessibilità consente alle organizzazioni di scalare le operazioni senza aumentare i costi a lungo termine, proteggendo i margini e massimizzando le opportunità.

Prestazioni eccellenti in azione: Williams F1

La partnership tra Atlassian Williams F1 Team e Keeper Security illustra come l’accesso privilegiato possa migliorare le prestazioni in un ambiente competitivo reale. Williams opera in più di 20 paesi e la sua forza lavoro ha bisogno di un accesso costante e sicuro ai sistemi critici indipendentemente dalla geografia, dal dispositivo o dalla rete. Gli strumenti di accesso legacy hanno avuto difficoltà a supportare questo modello. I flussi di lavoro di provisioning e deprovisioning erano lenti e richiedevano molte risorse, e le credenziali spesso viaggiavano con i dispositivi, aumentando il rischio.

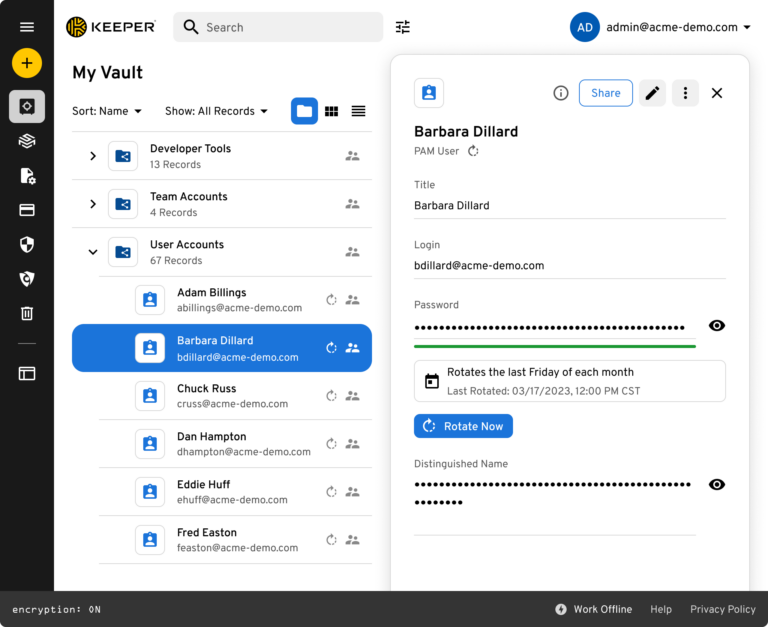

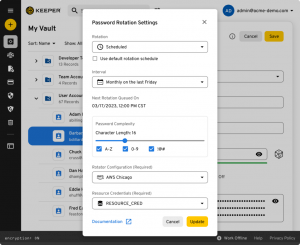

KeeperPAM® ha consentito a Williams di centralizzare e proteggere le credenziali privilegiate, concedere accessi basati sui ruoli in linea con i cicli di gara e di progettazione e automatizzare la gestione di assegnazione e revoca degli accessi con i cambiamenti nella composizione del team. Il risultato è stato un miglioramento dell’efficienza operativa, una coerenza globale e una maggiore fiducia.

L’esempio di Williams F1 dimostra che il PAM moderno non è solo difensivo, ma supporta direttamente le prestazioni, la collaborazione e l’agilità operativa. Per le organizzazioni che perseguono la trasformazione digitale, l’espansione globale, la rapida consegna dei progetti o l’integrazione dell’ecosistema, KeeperPAM allinea l’accesso privilegiato direttamente a questi obiettivi.

Il nuovo ruolo del CISO

Il ruolo del CISO si è evoluto dalla protezione delle risorse alla promozione della velocità aziendale, della collaborazione sicura e dell’accesso che supporta la crescita.

KeeperPAM supporta questo cambiamento. Non si tratta solo di un prodotto di sicurezza, ma di una piattaforma che allinea l’accesso privilegiato ai moderni risultati aziendali.

Le organizzazioni che trattano l’accesso come parte delle operazioni aziendali, e non solo come un ambito IT, sono più pronte a evolversi e crescere in un mondo senza perimetri.

Fonte: Keeper Security