Nel marzo 2022, il PCI Standards Security Council (PCI SSC) ha rilasciato pubblicamente l’ultimo aggiornamento del PCI Data Security Standards (DSS), versione 4.0. Se non l’avete ancora fatto, è il momento di iniziare a scoprire i dettagli e i modi per prepararsi alla conformità. La vostra azienda non sarà tenuta a rispettare gli standard PCI DSS versione 4.0 fino a marzo 2024. È il momento di mettere in atto soluzioni che vi consentano di soddisfare e mantenere la conformità agli standard PCI DSS con la versione 4.0.

Aspettarsi l’inaspettato

Con il rilascio della nuova versione 4.0 degli standard PCI DSS, sono stati aggiunti una serie di chiarimenti e controlli basati sulla valutazione del settore delle tecnologie in continua evoluzione, sul feedback degli stakeholder e sui risultati delle indagini sulle violazioni. Gli standard PCI DSS sono un insieme minimo di controlli di base per la protezione dei dati delle carte di pagamento e, con l’evolversi della tecnologia, anche i requisiti di protezione devono evolversi. Con la versione 4.0, ad esempio, PCI DSS ha spostato l’attenzione su requisiti incentrati sugli obiettivi.

Una delle nuove aree di interesse è l’inclusione dei dati dei titolari di carta nelle procedure di incident rispose ogni volta che vengono trovati in aree non previste. Il requisito 12.10.7 aggiunge questo aspetto allo standard come semplice “best practice” fino al 31 marzo 2025, dopodiché diventerà un requisito obbligatorio per tutte le aziende.

Requisito 12.10.7: Esistono procedure di incident response, da avviare al rilevamento di un PAN memorizzato in un luogo anomalo, che comprendono:

- Determinare cosa fare se il PAN viene scoperto al di fuori del CDE, compreso il suo recupero, l’eliminazione sicura e/o la migrazione nel CDE attualmente definito, a seconda dei casi.

- Identificare se i dati di autenticazione sensibili sono memorizzati con il PAN.

- Determinare la provenienza dei dati dell’account e il modo in cui sono finiti in un luogo non previsto.

- Rimediare alle fughe di dati o alle lacune dei processi che hanno portato i dati dell’account in un luogo non previsto.

Trovare ciò che non si sta cercando

Come può un’azienda svolgere questo compito in modo significativo senza effettuare una ricerca attiva dei dati in tempo quasi reale? In parole più semplici: Come si fa ad attivare un allarme per qualcosa che non si sta scansionando perché non rientra nell’ambito di applicazione?

Eseguire il rilevamento dei dati su un sistema o all’interno di un’applicazione ogni trimestre, sei mesi o, peggio, ogni anno non fornisce alcuna garanzia che questo controllo stia effettivamente fornendo valore all’azienda. Sebbene l’intento del controllo sia quello di garantire che le aziende abbiano una risposta documentata quando si verifica una violazione del loro ambito e che venga eseguita l’azione corretta, è importante notare che i dati sensibili che si trovano in luoghi in cui non dovrebbero essere collocati sono e sono sempre stati un incidente di sicurezza. Le norme PCI DSS possono non averlo specificamente indicato in passato, ma i dati della carta che si trovano in luoghi non adatti devono essere trattati come un incidente di sicurezza. In caso contrario, di default l’ente sta confermando che quel luogo è approvato per l’archiviazione o la trasmissione dei dati della carta.

Trovare e distruggere (o rimediare!) con la discovery automatizzata

Cosa può fare un’azienda per migliorare il proprio programma di sicurezza e governance dei dati? L’implementazione corretta di questi controlli in modo avanzato e automatizzato può contribuire in modo significativo ad aumentare la sicurezza di un’azienda, oltre a fornire un enorme balzo in avanti verso la riduzione dei rischi, il tutto mantenendo la conformità. Tuttavia, la sfida rimane quella di trovare i dati in luoghi in cui non ci si aspetta che siano, soprattutto quando questi luoghi si trovano al di fuori dell’ambito PCI definito.

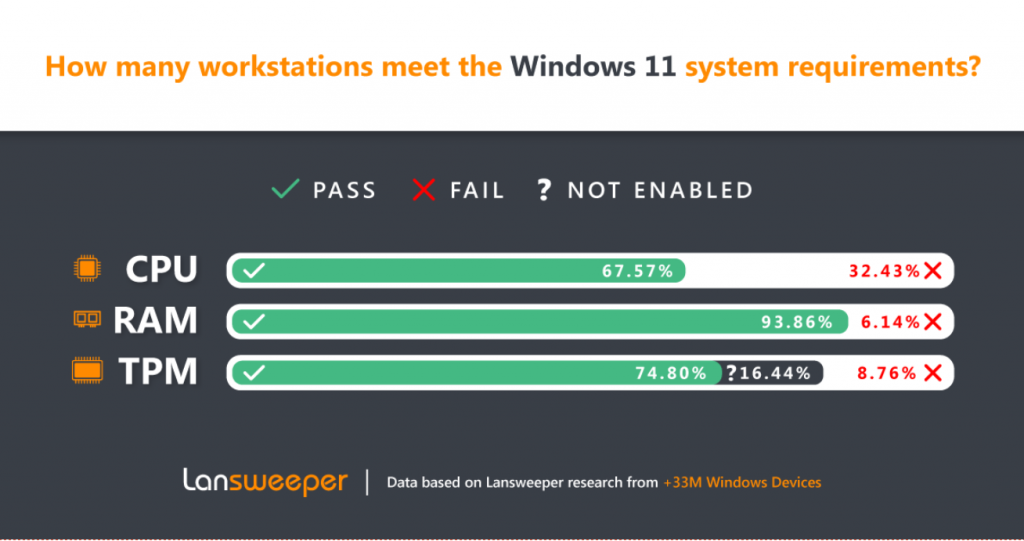

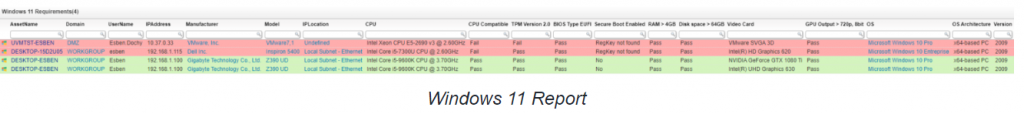

L’esecuzione di un rilevamento automatico su workstation, server e altri dispositivi può aiutare a combattere la dispersione dei dati che è prevalente nel mondo di oggi. Poiché molte persone che prima lavoravano in ufficio ora portano la tecnologia a casa, le aziende hanno faticato a mantenere processi e flussi di lavoro che proteggessero al contempo la società e consentissero la produttività.

Fortunatamente, soluzioni come PK Protect sono in grado di eseguire il rilevamento in tempo reale su una miriade di piattaforme, comprese tutte le tecnologie più comuni per gli utenti, indipendentemente dal fatto che le aziende considerino o meno il posto in questione come parte dell’ambito PCI. Quando i dati vengono rilevati, la piattaforma PK Protect può trasmettere gli eventi in syslog e in altri formati comuni, consentendo alle aziende di segnalare adeguatamente la scoperta di dati sensibili. Ciò consente di gestire le discovery dei dati nello stesso modo in cui i team di sicurezza gestiscono gli incidenti esistenti, senza la necessità di nuove applicazioni o complessità aggiuntive.

Ogni volta che vengono rilevati dei dati, PK Protect consente al team di sicurezza di classificare, crittografare, eliminare, mettere in quarantena o addirittura cancellare automaticamente i dati rilevati in base alla posizione, all’utente, al tipo di dati o ad altri criteri definiti dall’azienda. Ciò consente una risposta immediata, che supporta ulteriormente il processo di risposta agli incidenti aziendali, consentendo al team di sicurezza di avere il tempo necessario per gestire correttamente un incidente con la certezza che i dati sono già stati protetti e/o distrutti.

Il mondo è certamente cambiato dall’ultimo aggiornamento importante degli standard PCI DSS nel 2018. I cambiamenti della versione 4.0 possono sembrare molti da preparare, ma non dovete farlo da soli. PKWARE può aiutarvi.

Fonte: PKware