Mentre entriamo nel panorama digitale del 2024, il mondo della tecnologia in costante evoluzione presenta sia opportunità che sfide. Con il passare degli anni, l’importanza della sicurezza informatica diventa sempre più evidente man mano che la nostra dipendenza dai sistemi interconnessi aumenta. Mentre ci imbarchiamo in questo nuovo capitolo, è fondamentale anticipare le minacce e le tendenze emergenti che potrebbero plasmare il panorama della sicurezza informatica.

In questo blog ci addentreremo nel vivo delle ipotesi ed esploreremo le previsioni sulla cybersecurity per il 2024, offrendo approfondimenti sulle strategie e le innovazioni che svolgeranno un ruolo fondamentale nella salvaguardia del nostro futuro digitale. Dall’aumento di minacce informatiche sofisticate all’adozione di meccanismi di difesa all’avanguardia, navigheremo nell’intricata rete della cybersecurity per capire meglio cosa ci aspetta nel 2024.

Maggiore attenzione all’architettura zero trust

Poiché le aziende continuano ad affrontare minacce informatiche sofisticate, l’adozione di un’architettura zero trust (ZTA) diventerà probabilmente sempre più diffusa. La ZTA si concentra su controlli e verifiche rigorose degli accessi per ogni utente e dispositivo, indipendentemente dalla loro posizione rispetto alla rete dell’azienda.

Attacchi e difese basati sull’intelligenza artificiale

Sia gli autori di attacchi che i difensori sfrutteranno l’intelligenza artificiale (AI) e il machine learning (ML). Gli aggressori potrebbero utilizzare l’intelligenza artificiale per automatizzare e perfezionare gli attacchi, mentre i difensori impiegheranno l’intelligenza artificiale per rilevare le anomalie, automatizzare le risposte e prevedere le potenziali minacce.

Concentrarsi sulla sicurezza degli endpoint

Con la proliferazione del lavoro a distanza e dell’Internet of Things (IoT), gli endpoint (dispositivi connessi a una rete) rimarranno un obiettivo primario. Di conseguenza, si porrà sempre più l’accento sulla protezione degli endpoint, sulla gestione delle vulnerabilità e sulla garanzia di una corretta configurazione.

Progressi nel lavoro remoto e implicazioni sulla sicurezza informatica

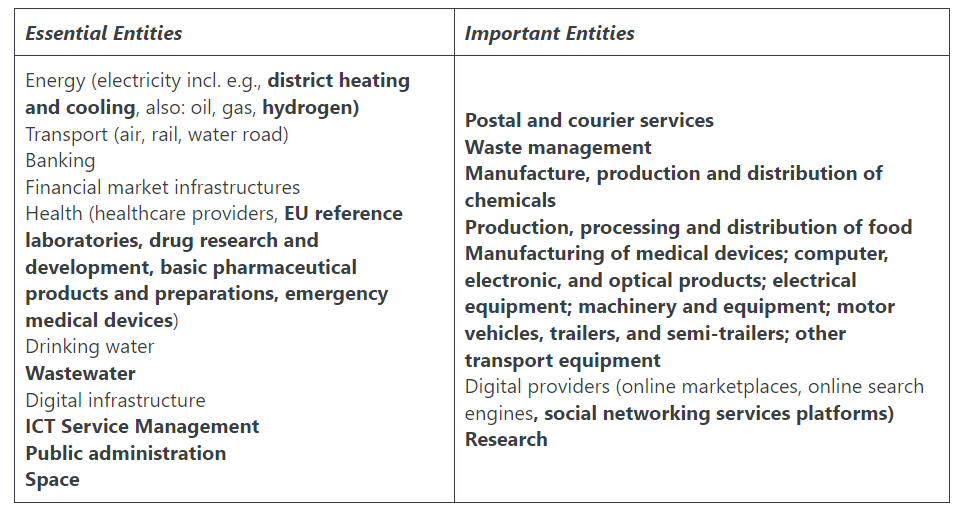

Normativa e conformità in materia di cybersecurity: I governi e gli enti normativi di tutto il mondo continueranno a implementare e perfezionare le normative sulla cybersecurity. Le aziende dovranno investire nella conformità e assicurarsi di rispettare gli standard richiesti per evitare sanzioni.

Integrazione di privacy e sicurezza

Con normative già in vigore come il PCI, il General Data Protection Regulation (GDPR) e il California Consumer Privacy Act (CCPA), ci sarà una crescente intersezione tra privacy e sicurezza informatica. Le aziende dovranno garantire di proteggere sia la sicurezza che la privacy dei dati mentre entrano ed escono dalla loro organizzazione.

Collaborazione e condivisione

Data la natura globale delle minacce informatiche, la collaborazione tra organizzazioni, settori e Paesi diventerà ancora più cruciale. La condivisione delle informazioni sulle minacce e delle best practice contribuirà a creare un panorama di cybersecurity più resiliente.

Miglioramento della consapevolezza e della formazione in materia di cybersecurity

Riconoscendo che l’errore umano rimane una vulnerabilità significativa, le aziende investiranno maggiormente in programmi di sensibilizzazione e formazione sulla cybersecurity per educare i dipendenti sulle potenziali minacce e sulle best practice.

Sfide per la sicurezza del cloud

Con la migrazione di un numero sempre maggiore di aziende verso il cloud, sarà fondamentale garantire una solida sicurezza del cloud. Ciò include la protezione dei dati, la gestione dei controlli di accesso e la gestione delle minacce specifiche.

L’ascesa delle minacce e delle difese del Quantum Computing

Sebbene i Quantum Computer siano ancora in fase di sviluppo, il loro potenziale di rottura degli algoritmi di crittografia tradizionali rappresenta una minaccia significativa. Al contrario, la ricerca di algoritmi e metodi di crittografia quantum-resistant probabilmente si intensificherà.

Sebbene queste previsioni forniscano una panoramica generale delle potenziali tendenze della sicurezza informatica per il 2024, è essenziale riconoscere che il panorama della cybersecurity è in continua evoluzione. Le aziende e i professionisti della sicurezza informatica devono rimanere vigili, adattabili e proattivi nel loro approccio alla sicurezza.

“Entro il 2027, il 45% dei Chief Information Security Officer (CISO) amplierà le proprie competenze oltre la sicurezza informatica, a causa della crescente pressione normativa e dell’espansione della superficie di attacco”. Gartner: Top Predictions for IT Organizations and Users in 2024 and Beyond.

Fonte: PKWARE