L’EU AI Act rappresenta il primo quadro normativo organico dedicato alla regolamentazione dello sviluppo, della distribuzione e dell’utilizzo dell’intelligenza artificiale. La normativa introduce requisiti stringenti per i sistemi classificati ad alto rischio e prevede sanzioni rilevanti in caso di non conformità. Analogamente a quanto avvenuto con il GDPR nel campo della governance dei dati, l’impatto dell’EU AI Act è destinato a estendersi ben oltre i confini europei: molte organizzazioni multinazionali stanno infatti adottando gli standard dell’Unione Europea su scala globale, al fine di evitare la complessità e i costi derivanti dalla gestione di regimi normativi frammentati.

In termini pratici, l’EU AI Act rappresenta un cambiamento fondamentale: l’AI passa dall’essere una fonte di innovazione a una funzione regolamentata che richiede lo stesso livello di governance e supervisione previsto per il reporting finanziario o la privacy dei dati.

Le aziende di tutto il mondo stanno dedicando crescente attenzione a questo tema, come evidenziano chiaramente le tendenze delle ricerche online. Il “Relative Search Volume” (RSV) — indice normalizzato che misura l’interesse di ricerca nel tempo — relativo al termine “EU AI Act” ha raggiunto, negli ultimi 90 giorni, il valore massimo di 100/100. Nell’analisi dei dati, un punteggio pari a 100 rappresenta il livello più elevato di interesse registrato nel periodo considerato, confermando come l’attenzione verso questa normativa abbia toccato i massimi degli ultimi tre mesi.

La tempesta perfetta: scadenze, enforcement e rischio AI convergono

Cosa sta quindi alimentando questa crescita di interesse e perché tutta questa urgenza improvvisa?

La risposta sta nelle tempistiche. Con l’avvicinarsi della scadenza del 2 agosto 2026, il settore si sta preparando al momento in cui la maggior parte degli obblighi previsti dall’Act — in particolare quelli relativi ai sistemi AI “ad alto rischio” — diventeranno legalmente vincolanti. I sistemi ad alto rischio sono quelli che possono influire in modo sostanziale sulla sicurezza, sui diritti o sull’accesso ai servizi essenziali delle persone e che, pertanto, richiedono controlli rigorosi. Tra questi rientrano, ad esempio, i sistemi AI utilizzati nei processi di selezione e gestione del personale, nel credit scoring, nell’identificazione biometrica, nell’istruzione, nella sanità, nelle forze dell’ordine, nel controllo delle frontiere, nell’accesso ai servizi pubblici e nel supporto alle decisioni giudiziarie.

Il pacchetto di emendamenti “EU AI Omnibus”, proposto alla fine del 2025, ha ulteriormente aumentato il senso di urgenza introducendo percorsi di compliance più raffinati e accessibili, in particolare per le organizzazioni di dimensioni minori. Il risultato è una seconda ondata di approfondimenti tecnici, mentre le aziende si affrettano a interpretare e implementare questi requisiti.

Questa intensa attività riflette la chiusura del cosiddetto “periodo di grazia”, ovvero l’intervallo tra l’approvazione della legge e la sua piena applicazione. Con sanzioni che possono arrivare fino al 7% del fatturato globale, il passaggio dalla semplice consapevolezza all’effettiva enforcement è ormai evidente nei dati. Con l’avvicinarsi della scadenza, il costante aumento dell’interesse indica una transizione più ampia: dallo sviluppo dell’AI sostanzialmente non regolamentato a un modello di governance standardizzato e ad alto impatto.

Quando l’AI incontra il mobile: una nuova realtà operativa

Allo stesso tempo, la rapida crescita dell’AI sta convergendo con l’adozione sempre più diffusa dei dispositivi mobili. Insieme, queste due tendenze stanno ridefinendo profondamente il modo in cui il lavoro viene svolto e dove emergono i rischi.

I dipendenti interagiscono sempre più frequentemente con servizi di intelligenza artificiale direttamente tramite applicazioni mobili, integrando l’AI generativa nei flussi di lavoro quotidiani. Di conseguenza, il mobile è diventato uno dei principali punti di accesso all’AI, pur restando uno degli ambienti meno visibili e meno governati all’interno delle organizzazioni, con implicazioni rilevanti in termini di controllo, sicurezza e governance.

I tradizionali meccanismi di discovery e controllo, basati sull’ispezione della rete e sulle integrazioni cloud, sono progettati principalmente per attività che avvengono entro i confini aziendali. Di conseguenza, l’utilizzo non autorizzato della cosiddetta “shadow AI” si sta sempre più spostando verso i dispositivi mobili, dove opera al di fuori del controllo e della visibilità dell’organizzazione.

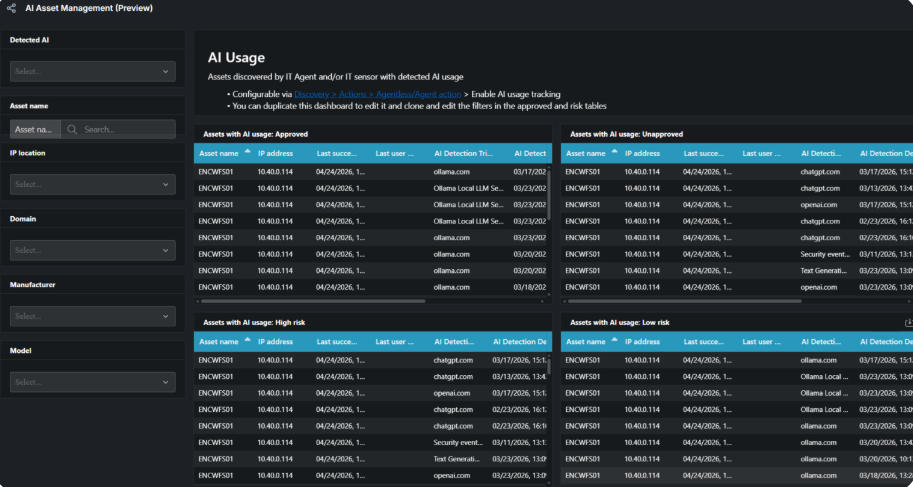

Questo crea un gap critico di compliance. L’EU AI Act richiede tracciabilità, classificazione del rischio e controllo sull’utilizzo dell’AI, ma senza visibilità sulle attività mobile le organizzazioni non sono in grado di monitorare una quota crescente delle interazioni AI nel mondo reale. In pratica, le aziende potrebbero ritenersi conformi pur avendo una parte significativa dell’utilizzo dell’AI completamente fuori dal proprio framework di governance.

Inizia un percorso verso la soluzione

Per affrontare questa sfida, Lookout ha introdotto la soluzione Mobile AI Visibility & Governance come estensione della propria piattaforma di sicurezza mobile. Progettata specificamente per l’ambiente mobile, la soluzione offre visibilità continua a livello di dispositivo sull’utilizzo dell’AI, consentendo alle organizzazioni di individuare applicazioni abilitate all’AI, identificare componenti AI integrati e monitorare le interazioni in tempo reale.

Estendendo la governance fino al “mobile edge”, Lookout contribuisce a colmare gap critici di visibilità, applicare policy e supportare la conformità a framework come l’EU AI Act, permettendo alle aziende di scalare l’adozione dell’AI in modo sicuro, trasparente e allineato alle aspettative normative.

In termini semplici, mentre il conto alla rovescia normativo procede, il mobile è passato dalla periferia al centro della governance dell’AI. Le organizzazioni che non includeranno il livello mobile nella propria strategia di compliance rischiano non solo sanzioni regolamentari, ma anche una perdita fondamentale di visibilità e controllo su come l’AI opera all’interno del business.

Fonte: Lookout