Il 12 giugno 2025, C.H. Ostfeld Servizi, in collaborazione con Jamf, organizza un evento esclusivo dedicato al settore banking & finance, con un focus sulle soluzioni di sicurezza mobile. Durante l’incontro presenteremo le più recenti innovazioni tecnologiche per la protezione dei dispositivi aziendali e dei dati sensibili, sviluppate per rispondere alle specifiche esigenze di sicurezza del mondo bancario e finanziario.

L’evento sarà suddiviso in due momenti principali:

- Sessione Tecnologica

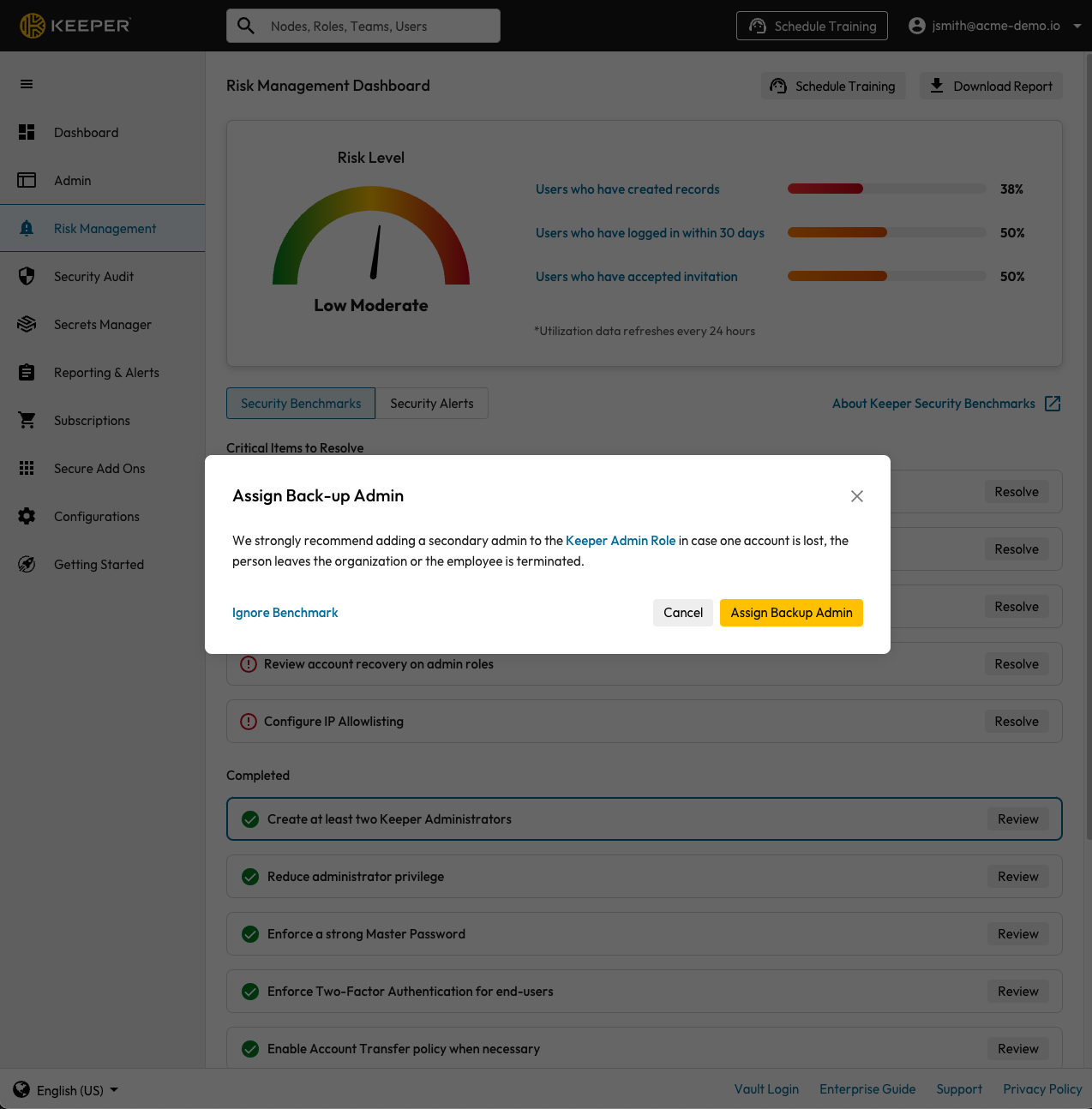

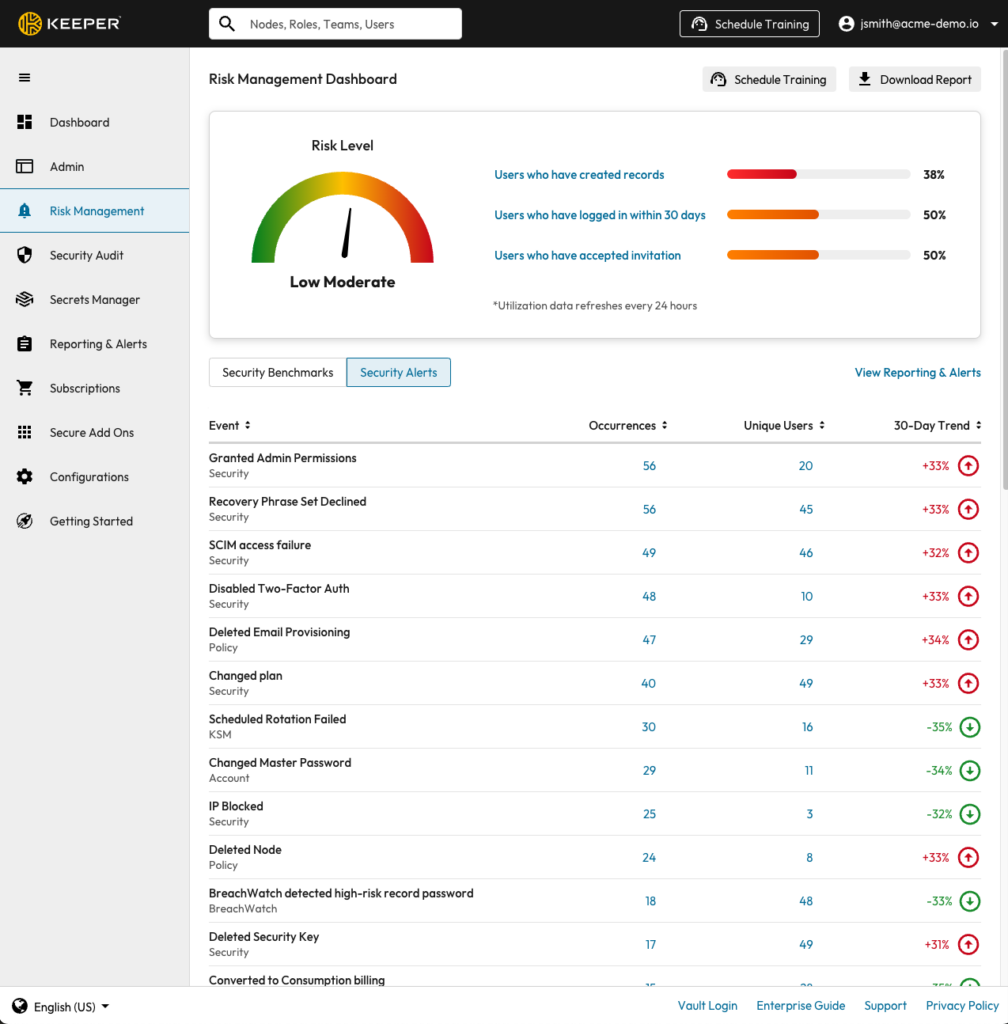

Presenteremo le soluzioni Jamf Mobile Security e Jamf Digital Forensic, ideali per proteggere i dispositivi mobili aziendali e i dati sensibili da minacce informatiche sempre più sofisticate.- Jamf Mobile Security: una soluzione completa per la gestione e la protezione dei dispositivi mobili aziendali, che garantisce la sicurezza e il controllo su tutte le operazioni e gli accessi ai dati sensibili.

- Jamf Digital Forensic: una potente soluzione avanzata di mobile threat protection e digital forensics progettata per ambienti altamente sensibili, come quelli dei dirigenti aziendali o degli utenti VIP.

- Esperienza in Pista

Dopo la sessione formativa, l’evento proseguirà con un’esperienza adrenalinica: 5 giri in pista a bordo di una Ferrari 488 sul prestigioso circuito di Arese. Un’esperienza unica che abbina l’innovazione tecnologica alla passione per i motori.

Perché partecipare a questo evento?

Durante l’incontro, i partecipanti avranno l’opportunità di conoscere in dettaglio come le soluzioni Jamf possano supportare il settore banking e finance nella protezione dei dispositivi mobili aziendali e nella gestione delle minacce informatiche. Un’occasione unica per esplorare le soluzioni più avanzate nel campo della sicurezza mobile, scoprire le migliori pratiche per la protezione dei dati aziendali e fare networking con esperti del settore.