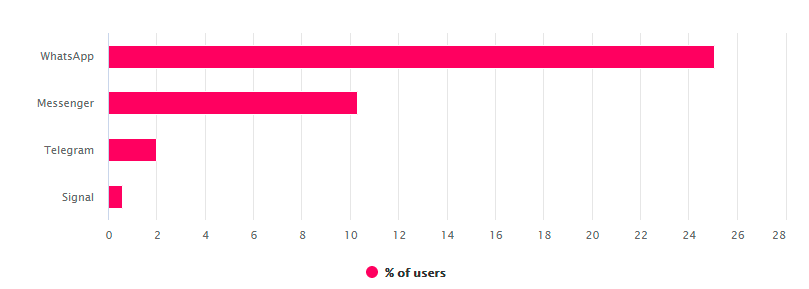

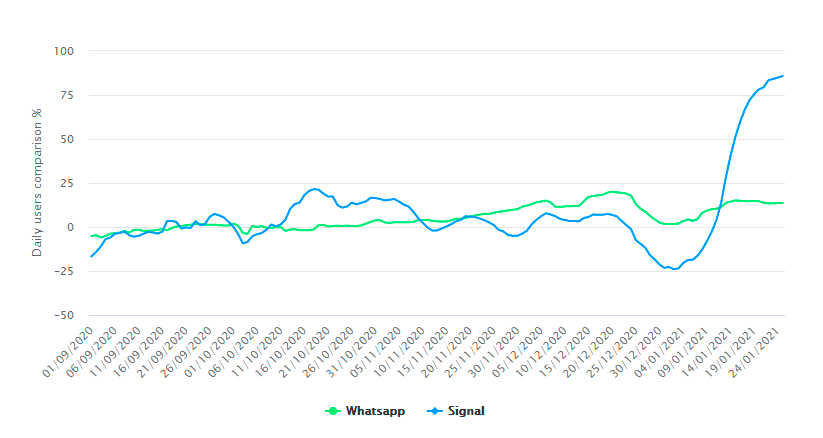

Una recente ricerca EMA (Enterprise Management Associates), “ESM: the (R) evolution of ITSM”, ha esplorato l’effetto che la gestione dei servizi aziendali può avere sulla relazione tra i team IT e il business.

Data un’ampia scelta di risposte positive, ben il 28% dei leader IT e aziendali ha attribuito a ESM (Enterprise service management) un impatto trasformativo. Nessuno degli intervistati è stato negativo.

L’utilizzo di persone, pratiche e piattaforme ITSM a supporto di funzioni non IT è utile per gli affari e ha il potenziale per produrre risultati aziendali spettacolari. Il fulcro di tali rendimenti è la nozione apparentemente semplice di self-service dei dipendenti: in particolare, un unico portale o punto di contatto per il dipendente per cercare assistenza, risposte o azioni indipendentemente dai dipartimenti coinvolti.

EMA ha avuto una interessante discussione sul self-service di 4me tra ITSM, ESM e SIAM con l’Head Global IT Operations di un’azienda di vendita al dettaglio mondiale che ha circa 40.000 dipendenti che lavorano in oltre 2.500 sedi in più di 30 paesi. Questo documento presenta i risultati della ricerca EMA e dell’esperienza pratica e diretta del professionista IT con il self-service unificato di 4me per i dipendenti.

Download “ema 4me impact brief” ema-4me-impact-brief.pdf – Scaricato 426 volte – 424 KB

Fonte: EMA/4me