L’anello mancante tra la qualità del servizio IT e il valore aziendale.

La maggior parte delle organizzazioni IT può riferire circa la qualità di un servizio e fornire dettagli sui budget IT in base ai reparti o agli asset. Tuttavia, il costo della fornitura di un servizio così come viene effettivamente consumato dall’organizzazione è in gran parte sconosciuto. Questo punto cieco operativo è l’anello mancante quando si cerca di determinare il valore aziendale di un servizio.

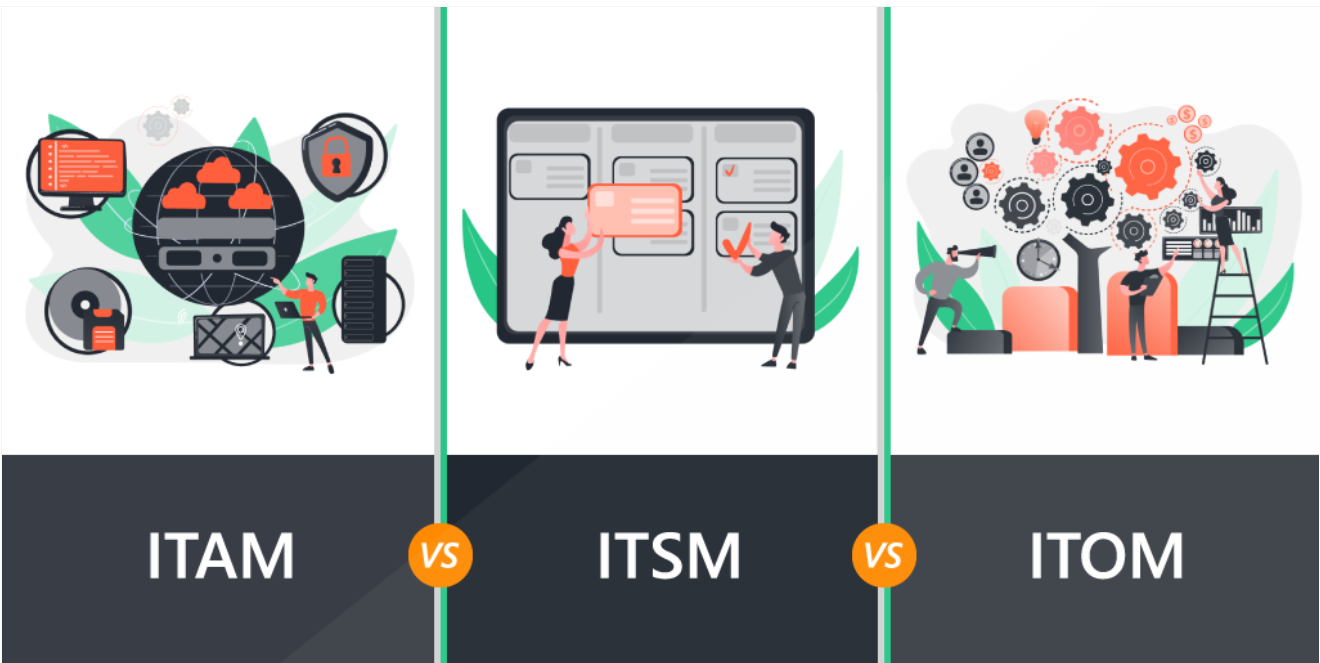

Questo eBook di EMA mostra come 4me colma il grande divario tra servizio IT e la finanza aziendale con una capacità di gestione finanziaria IT semplice da usare che è stata integrata nella sua soluzione ITSM/ESM fin dall’inizio.

Fonte: 4me