In un panorama digitale in rapida evoluzione, la gestione efficace degli endpoint è diventata fondamentale per le aziende di tutto il mondo. Con la proliferazione di dispositivi diversi e la necessità di una connessione continua, le aziende sono alla ricerca di soluzioni solide per semplificare i processi di gestione degli endpoint. VMware* Workspace ONE, soluzione leader del settore all’interno del portafoglio Broadcom End-User Computing, continua a essere un punto di riferimento dell’unified endpoint management (UEM), offrendo una suite completa di strumenti progettati per affrontare le complessità degli ambienti IT moderni.

Il recente aggiornamento di Computerworld sul settore mette in evidenza le tendenze emergenti della mobilità aziendale e della gestione degli endpoint. Sottolinea la crescente importanza delle soluzioni UEM per consentire alle aziende di affrontare le sfide poste dal lavoro in remoto, dalla diversità dei dispositivi e dalle minacce alla sicurezza. Tra i vari operatori del mercato, Workspace ONE si distingue per il suo approccio innovativo e la sua serie completa di funzionalità.

Uno dei punti di forza di Workspace ONE è rappresentato dall’attenzione alle funzionalità basate sull’intelligenza artificiale. Sfruttando la potenzialità dell’intelligenza artificiale e del machine learning, Workspace ONE offre analisi predittive, oltre ad automazione e flussi di lavoro intelligenti, che consentono ai team IT di identificare e risolvere in modo proattivo i potenziali problemi prima che si aggravino e incidano sulla produttività dei dipendenti. Questo approccio predittivo non solo migliora l’efficienza dell’IT, ma rafforza anche la sicurezza mitigando preventivamente i rischi. Recentemente, Workspace ONE ha presentato in anteprima l’uso di funzionalità di scripting basate su GenAI, che riducono in modo significativo il carico dell’IT.

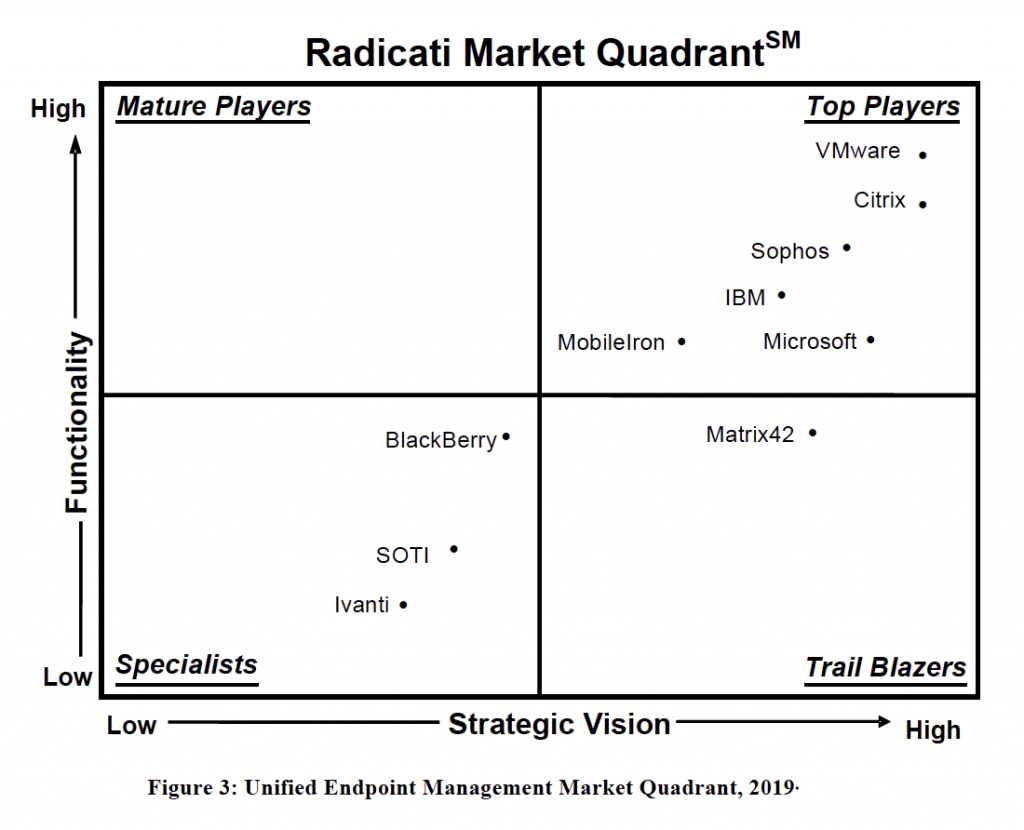

Il grafico con il raffronto dei fornitori di UEM fornito da Computerworld sottolinea ulteriormente la posizione di leadership di Workspace ONE sul mercato. Workspace ONE si distingue per diversi parametri, tra cui le funzioni di sicurezza, le capacità di integrazione e il supporto dei dispositivi. La sua solida struttura di sicurezza, che comprende funzioni come il conditional access, la crittografia e il rilevamento delle minacce, garantisce una protezione completa degli endpoint e un accesso sicuro alle applicazioni senza compromettere l’esperienza dell’utente. Inoltre, la perfetta integrazione di Workspace ONE con l’infrastruttura IT esistente e le applicazioni di terze parti facilita l’implementazione e l’interoperabilità. Che si tratti di gestire dispositivi mobili, desktop o dispositivi IoT, Workspace ONE offre flessibilità e scalabilità per una gestione completa degli endpoint, elimina i costi tra i vari silos e migliora la visibilità. Queste funzionalità consentono agli amministratori IT di gestire efficacemente gli endpoint e le esperienze degli utenti da un’unica soluzione unificata. Grazie alla piattaforma cloud-native di Workspace ONE, i PC Windows possono essere gestiti con un approccio moderno, con aggiornamenti e dashboard in tempo reale, fondamentali in un’epoca di lavoro da remoto e di aumento dei cyberattacchi.

VMware Workspace ONE continua a essere leader nel settore della gestione unificata degli endpoint.

Grazie al suo approccio moderno e guidato dall’intelligenza artificiale, al set completo di funzionalità e all’ampio supporto per tutte le piattaforme, Workspace ONE consente alle aziende di affrontare la trasformazione digitale con fiducia. Noi della divisione End-User Computing siamo entusiasti di essere il vostro partner di fiducia nel promuovere efficienza, sicurezza e innovazione nell’era digitale.

Date un’occhiata all’articolo di Computerworld e alle schede di comparazione dei fornitori:

* The End-User Computing (EUC) Workspace ONE solution is referred to by Computerworld as “VMware.” However, Broadcom acquired VMware as of November 23, 2023, and on December 7, 2023, expressed intent to divest EUC. Read more in this post by Shankar Iyer, SVP & GM, End-User Computing Division, Broadcom.

Fonte: VMware by Broadcom.