“Con Xurrent è semplicemente… facile. Xurrent è stato un grande successo per l’IT di Guna.”

— Francesco Rizza, IT Infrastructure Manager presso Guna

È il momento di trovare un nuovo partner ITSM

Dopo molti anni di servizi ITSM forniti da una terza parte tramite un prodotto obsoleto, la direzione aziendale ha definito una serie di obiettivi, come spiega Francesco Rizza, IT Infrastructure Manager di Guna.

Francesco è responsabile dei sistemi di rete, dei server e della gestione IT di Guna, azienda farmaceutica specializzata in prodotti omeopatici, fondata nel 1983.

In oltre 40 anni di attività, Guna è cresciuta costantemente, inaugurando nel 2008 un nuovo stabilimento di 6.000 m² a Milano, che ha vinto un premio come uno degli edifici industriali più eleganti e “una delle strutture più tecnologicamente avanzate nel campo farmaceutico”.

Oggi Guna offre i suoi prodotti in oltre 40 Paesi in tutto il mondo, tra cui Europa, Nord e Sud America, Russia, India, Medio Oriente e Asia Orientale.

“La personalizzazione era, nel migliore dei casi, una sfida con il nostro precedente strumento,” racconta Francesco, “soprattutto nei processi di approvazione dei workflow. Non funzionava. Sapevamo che era arrivato il momento di trovare un partner e una soluzione in grado di soddisfare — e persino superare — le nostre esigenze di service management.”

La ricerca era cominciata.

Da ‘difficile da personalizzare e poco user-friendly’ a Xurrent

Il team di Guna, con il supporto dello storico partner di Xurrent, C.H. Ostfeld Servizi, ha valutato diverse soluzioni ITSM.

“Siamo davvero lieti della nostra partnership di lunga data con C.H. Ostfeld Servizi, che è al nostro fianco praticamente dal primo giorno.”

C.H. Ostfeld Servizi ha lavorato fianco a fianco con Guna per tutto il processo di selezione di Xurrent: dalla demo alle sessioni tecniche, fino all’implementazione e al rollout. C.H. Ostfeld Servizi ha anche aiutato ad estendere l’uso di Xurrent ai team HR e Facilities di Guna.

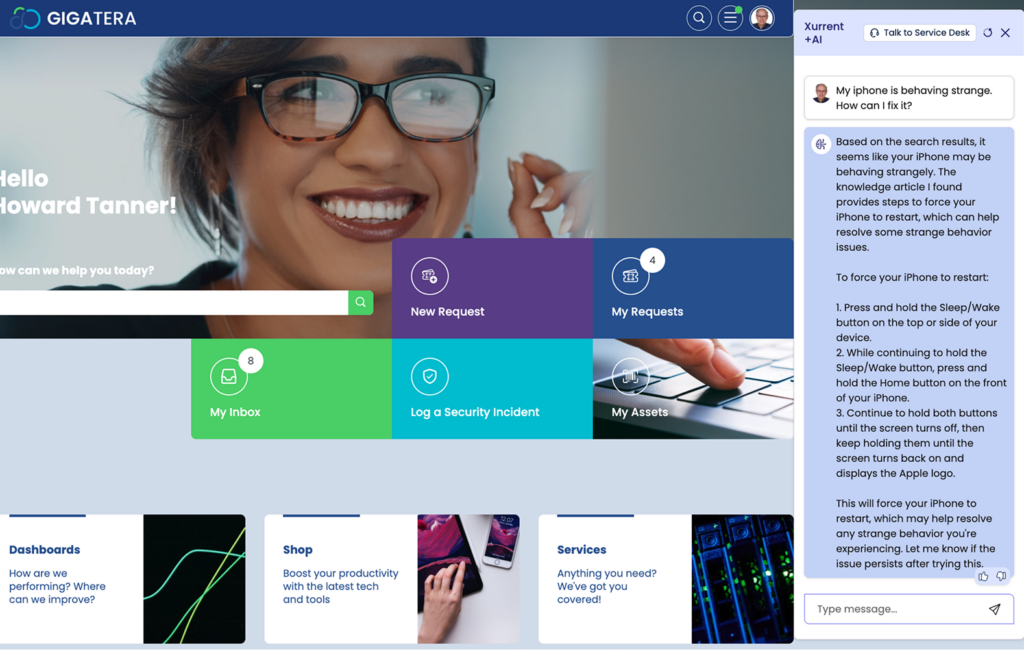

Quando si è trattato di scegliere Xurrent, Guna è rimasta particolarmente colpita dall’approccio user-friendly. “Xurrent è facile da implementare, sviluppare e personalizzare in base alle nostre esigenze” ha dichiarato Francesco.

Hanno inoltre apprezzato come Xurrent includa gestione di incident, change, problem, knowledge management e, naturalmente, il CMDB e la gestione dei workflow, veri punti di svolta.

Firmato l’accordo, è iniziata l’implementazione, completata in pochi mesi.

“Il supporto eccezionale del nostro partner, C.H. Ostfeld Servizi (azienda di consulenza e tecnologie IT), è stato assolutamente cruciale nell’implementare e guidare il successo della soluzione, portando valore straordinario in ogni fase del processo.”

Xurrent: un “grande successo”

Da quando Xurrent è stato messo in produzione, Guna riferisce che la piattaforma è estremamente efficace nella gestione di ticket, richieste e change in SAP, oltre che per il CRM.

Il team ha utilizzato Xurrent per la migrazione da SAP a SAP Hana, per le richieste degli utenti finali, il supporto di Office 360, problemi con il sistema di posta e la prenotazione delle sale riunioni.

Francesco cita un esempio recente: il direttore di uno stabilimento gli ha chiesto di realizzare una soluzione in Xurrent per gestire le richieste di potenziali incidenti nelle strutture. Poco dopo, il direttore ha richiesto anche l’implementazione di processi per l’“onboarding” e il “offboarding” dei dipendenti, compresa la gestione di laptop, desktop, auto e accessi.

“Con Xurrent è facile,” afferma Francesco. “Xurrent è stato un grande successo per l’IT di Guna.”

Ulteriore esempio: alcune apparecchiature devono essere preparate da altri reparti, come le schede SIM per telefoni e tablet, che vengono gestite dall’ufficio acquisti. Sono coinvolti più reparti e sono necessarie le approvazioni dell’HR, degli acquisti e della sicurezza. Una governance adeguata di questi processi è essenziale per garantire che le approvazioni necessarie e le interazioni con i fornitori siano gestite correttamente.

Xurrent si è dimostrato indispensabile in questo processo.

Inoltre, Francesco cita i numerosi report disponibili e la possibilità di crearne di personalizzati:

“Apprezziamo molto il modo in cui Xurrent ci permette di personalizzare i report e di creare analisi ad hoc. I report che mostrano le richieste aperte per reparto e istanza di servizio sono particolarmente preziosi, così come quelli che ci permettono di filtrare in base all’ambito delle richieste generate e di visualizzare tutte quelle correlate. Non dobbiamo nemmeno aspettare ore o giorni per ottenere questi report, che sono immediatamente disponibili nell’interfaccia utente di Xurrent”.

Guna e Xurrent … altre storie di successo in arrivo

Francesco e il suo team hanno ampliato il loro Service Support Portal (SSP) con numerose categorie e sezioni. Questo aiuta gli utenti a inviare richieste più precise e dettagliate, migliorando i tempi di gestione e risoluzione.

“La possibilità di allegare screenshot e documenti nelle note o nei commenti aggiunge un grande valore,” condivide Francesco, “soprattutto nella fase di creazione della richiesta e in contesto di audit.”

E gli utenti finali sono soddisfatti. Il feedback mostra chiaramente che hanno un’esperienza complessiva migliore e sono più efficienti.

Francesco ha individuato una “piacevole sorpresa” nell’utilizzo di Xurrent: gli utenti possono fornire rapidamente un feedback sulla loro soddisfazione complessiva, che a sua volta incoraggia altri utenti a utilizzare il sistema.

“È un aspetto cruciale”, ha aggiunto, “perché spesso c’è un divario tra l’IT e gli utenti, che a volte tendono a evitare i nuovi strumenti. Poiché è importante tracciare e misurare il coinvolgimento degli utenti, questi ultimi sono incoraggiati ad aprire ticket”.

Bonus: gli utenti possono aprire ticket anche per conto di altri, sia via telefono sia tramite portale.

I vantaggi del self-service di Xurrent sono emersi di recente quando un cliente ha avuto un problema di assistenza. “Hanno utilizzato i nostri articoli di knowledge base per risolvere il problema. La funzionalità di ricerca è stata accolta positivamente e i clienti promuovono attivamente la Knowledge Base. Per i problemi ricorrenti, creano articoli di knowledge per risolverli”.

“La Knowledge Base ha fatto risparmiare una quantità di tempo enorme.”

Come afferma Fabrizia Cataneo, Managing Director di C.H. Ostfeld Servizi:

“Xurrent si è dimostrata una soluzione semplicissima per gestire tutti i servizi. E gli utenti finali dei nostri clienti apprezzano molto il fatto di avere una sola piattaforma per gestire tutto — molto più semplice.”

Siamo entusiasti di continuare a collaborare con Guna — e con C.H. Ostfeld Servizi — mentre crescono insieme alla nostra piattaforma.

Fonte: Xurrent