4me è una soluzione Enterprise Service Management che consente al supporto interno e ai fornitori di servizi esterni di collaborare in modo trasparente e sicuro, mentre 4me tiene traccia della qualità del servizio fornito.

Cor è il CEO e co-fondatore di 4me, la prima soluzione di service management che consente una collaborazione continua tra le aziende e i loro fornitori esterni.

Ha iniziato la sua carriera nel settore del service management nel 1996, contribuendo alla creazione dell’organizzazione di consulenza globale che più tardi diventerà HP OpenView Service Desk. Come consulente, nel corso degli anni Cor ha assistito molte grandi aziende nell’implementazione dell’ITSM a livello globale.

Tra queste, Procter & Gamble, Philip Morris e Roche. Il suo lavoro ha avuto un forte impatto sul settore del service management quando, nel 1999, ha sviluppato la prima serie completa di processi ITSM integrati basati su ITIL.

Il modello comprende istruzioni di lavoro dettagliate per i professionisti IT. Questo insieme di definizioni di processi e pratiche di implementazione è stato utilizzato da consulenti ITSM in più di 20 Paesi quando è stato acquisito nel 2007 da BMC Software.

I principali interessi di Cor sono gli aspetti finanziari del service management e aiutare i manager a ottimizzare i livelli di servizio riducendo costantemente i costi.

Se potesse tornare indietro nel tempo di un anno o due, quale consiglio darebbe a se stesso?

Creare prima un team di vendita e marketing. Inoltre, prestare maggiore attenzione alle previsioni finanziarie, perché questo ci avrebbe permesso di investire prima nella crescita.

Quale problema risolve la vostra azienda?

Il reparto IT del futuro non impiegherà più specialisti di rete, esperti di server o amministratori di database.

Tutti i ruoli che richiedono una conoscenza dettagliata di una determinata tecnologia saranno esternalizzati.

Poiché le tecnologie necessarie per la trasformazione digitale delle organizzazioni sono numerose, non è nemmeno possibile ottenere l’esperienza necessaria da pochi MSP.

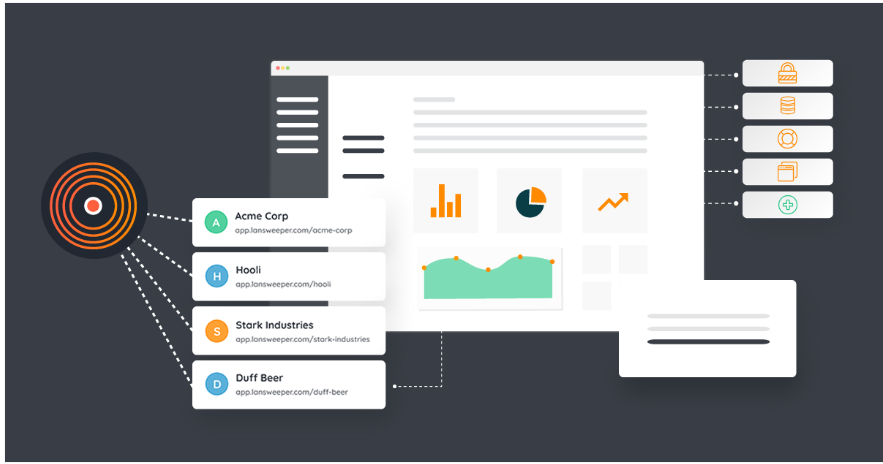

I dipartimenti IT di oggi lavorano già con più aziende esterne specializzate che li aiutano a mantenere attivi i loro ambienti Azure, ERP, CRM, ITSM, ecc. 4me consente a tutte queste parti di collaborare in modo efficiente e sicuro, mentre i fornitori possono monitorare il loro operato per ciascuno dei loro clienti e le aziende possono monitorare la qualità del servizio che ricevono da ciascuno dei loro fornitori.

Ma 4me non si occupa solo di IT. I dipartimenti HR, Finance, Legal e Facilities si trovano in una situazione simile: stanno aumentando la quantità di lavoro che esternalizzano, in modo che l’azienda possa concentrarsi sul proprio core business.

Qual è l’ispirazione alla base della vostra attività?

Quando ero ancora un consulente di service management, ho lavorato per tre grandi aziende internazionali che mi hanno chiesto come risolvere un problema comune a tutti.

Il problema consisteva nel fatto che, dopo che uno dei loro dipendenti aveva inviato un problema sul loro portale self-service e questo problema doveva essere trasmesso a un MSP (Managed Service Provider), il loro personale di supporto doveva reinserire il problema nel portale self-service del fornitore esterno.

La soluzione all’epoca era la creazione di integrazioni, ma questo richiede in genere circa 3 mesi e costa circa 40.000 dollari per ogni integrazione. Questo accadeva 20 anni fa. Oggi le aziende si affidano a un numero sempre maggiore di fornitori esterni (ad esempio, per la manutenzione degli ambienti SAP, Salesforce e WordPress).

Per questo motivo non è più pratico creare e mantenere integrazioni con ognuna di queste parti esterne.

Qual è la vostra formula vincente?

Invece di creare un’infrastruttura virtuale separata con un database separato per ogni cliente, i clienti 4me operano tutti sullo stesso ambiente di produzione massivo.

Ciò richiede un’architettura completamente diversa, ma consente a tutti i nostri clienti di connettersi tra loro quando lo desiderano, in modo da collegare i loro flussi di lavoro.

Qual è il piano per i prossimi 5 anni? Quali obiettivi volete raggiungere?

Creare un’organizzazione di vendita e marketing per il Nord America, simile a quella creata in EMEA e Australia.

In ogni regione puntiamo ad avere il maggior numero di MSP che lavorano con 4me, in modo che un cliente che decide di avere bisogno di una nuova soluzione di service management preferisca 4me perché gli permette di collegarsi immediatamente con alcuni MSP quando inizia a usare 4me.

Qual è la sfida più grande che avete affrontato finora?

Abbiamo finanziato 4me. Dopo aver venduto le loro aziende precedenti, i soci si sono uniti per sviluppare questa nuova soluzione di service management in cui tutti i clienti potevano decidere di lavorare insieme.

Questo richiedeva una tecnologia completamente diversa che permettesse a milioni di persone di lavorare insieme contemporaneamente. L’infrastruttura doveva quindi essere scalabile orizzontalmente in un modo che il nostro settore non aveva mai visto prima.

Sapevamo che ci sarebbero voluti alcuni anni per realizzare il nostro progetto MVP. Ma sapere che avremmo bruciato i nostri risparmi è una cosa; vedere i nostri coniugi sempre più preoccupati è un’altra.

Alla fine ci sono voluti due anni interi, ma dovevamo ancora trovare un cliente di punta se volevamo ritardare ulteriormente il momento in cui avremmo dovuto accettare un finanziamento da parte di un fondo di venture capital. È stato un periodo stressante. Non era sempre chiaro se ce l’avremmo fatta.

La nostra soluzione è pensata per le organizzazioni grandi e complesse, che però si sentivano comprensibilmente a disagio nel fare affari con una startup composta da sole 4 persone.

Come si fa a coinvolgere le persone nella vostra visione?

Vogliamo lavorare con i managed service providers (MSP). Questi ultimi sono in difficoltà anche perché i loro clienti vogliono che gli specialisti dell’MSP lavorino nel service management del cliente.

Ma questo è impossibile per gli MSP, perché non possono chiedere ai loro specialisti di accedere a una soluzione diversa ogni volta che devono risolvere un problema per un cliente diverso.

E anche i clienti non sono molto contenti, perché dovrebbero pagare le licenze software che saranno utilizzate dagli specialisti dell’MSP.

Gli MSP si stanno quindi rendendo conto che, se utilizzano 4me, possono almeno rendere felici i loro clienti che utilizzano 4me. I clienti ci penseranno due volte prima di lasciare l’MSP, perché potrebbero non ottenere un’interazione perfetta quando si rivolgono a un altro MSP che non utilizza 4me.

Più MSP lavorano con 4me, più clienti iniziano a usare 4me, perché se i clienti vedono che il loro MSP ha scelto 4me significa che è una soluzione avanzata.

In paesi come il Belgio e i Paesi Bassi è già possibile entrare in un’organizzazione aziendale a caso e scoprire che almeno 2 dei loro fornitori di servizi esterni stanno già utilizzando 4me internamente. Stiamo rapidamente raggiungendo questo livello di adozione anche in Germania, seguita da Regno Unito e Sudafrica.

Fonte: Best Startup – Written by Mark Smith