Con Roberto Schiavone entriamo nell’articolato e multiforme ecosistema di canale VMware, dove la regola sono i percorsi chiari alla redditività e i partner non sono divisi per tipo ma per area di competenza e specializzazione. E dove adesso esiste anche un blog tutto nuovo dedicato alla comunità italiana: Cloudprovider.biz

Di Roberto Schiavone, Alliance e Channel Manager per l’Italia di VMware, approfittiamo per un volo panoramico sull’ecosistema dei partner di canale, pietra angolare delle strategie aziendali: un ecosistema ampio e variegato e che per questo ci facciamo spiegare.

“VMware si basa sull’ecosistema dei propri partner per guidare i clienti nel percorso verso la digital transformation, l’adozione del cloud e le applicazioni moderne – attacca Schiavone –. Certamente possiamo definire VMware un’azienda che, con pochissime eccezioni, opera esclusivamente avvalendosi dei propri partner di canale, oltre mille in Italia. Parliamo di un ecosistema articolato e multiforme in cui si muovono system integrator internazionali, system integrator locali, distributori di informatica, cloud provider locali, telco operator, hardware vendor e recentemente anche i così detti hyperscalers quali AWS, Google Cloud, Microsoft Azure e Oracle cloud che vedono in VMware un partner importante per accelerare l’adozione del cloud dei clienti italiani”.

Punto uno: percorsi chiari alla redditività

Articolato e multiforme è lo scenario che disegna Schiavone quando si tratta di definire quali tipologie di operatori supportano il modello di go-to-market di VMware.

“Ferma restando l’eterogeneità dell’ecosistema dei partner VMware, con la recente introduzione del nuovo programma di canale Partner Connect ci siamo posti l’obiettivo di offrire ai nostri partner percorsi più chiari alla redditività, scelta nell’accesso al portfolio e risorse VMware, possibilità di indirizzare le esigenze dei clienti attraverso soluzioni innovative. Tutto questo attraverso un programma coerente e unificato sia che i nostri partner siano indirizzati alla rivendita di software o servizi in sottoscrizione, alla gestione o erogazione di propri servizi cloud e multicloud, o per fornire servizi professionali e servizi gestiti a valore aggiunto ai clienti. Percorsi, questi, non necessariamente in sovrapposizione, ma che anzi notiamo essere sempre più fluidi e intercambiabili e che permettono ai nostri partner di indirizzare i propri obiettivi di business e visione strategica”.

Ai partner chiediamo sempre più competenza e specializzazione

Un punto pare chiaro: ai partner sempre più spesso vengono richieste competenze, e competenze specialistiche.

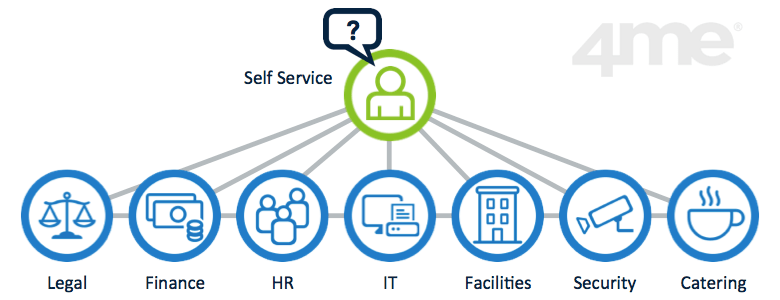

“Il mercato e le esigenze dei clienti, dalle grandi organizzazioni alla piccola e media impresa, mutano continuamente e la necessità di competenze specifiche nel percorso di digitalizzazione delle aziende richiede sempre più che i partner siano in grado di affiancare i clienti nell’intero ciclo di vita della loro trasformazione e adozione tecnologica. Dal design all’implementazione, manutenzione e aggiornamento continuo delle applicazioni, alla gestione evoluta dei dispositivi e di come questi con una rete intelligente raggiungono le soluzioni applicative, passando ancora per modelli ormai maturi di delivery e implementazione come l’hybrid cloud o il muticloud, il tutto con elevati standard di protezione. In questo contesto VMware ha meno bisogno di partner generalisti o transazionali, ma più di specialisti e competenti, di partner che investano più selettivamente su aree precise in cui erogare un maggior valore aggiunto. Ecco perché categorizziamo e valorizziamo i partner per area di competenza e non più per tipologia di partner”.

Aree di competenza, livello base e livello master

Visto che di specializzazione si parla, ci sono degli ambiti nei quali VMware chiede ai suoi partner quel “quid” in più.

“I progetti e, di conseguenza, le aree di competenza e i percorsi che VMware ha definito per i propri partner sono quelli inerenti alle aree tecnologiche hybrid cloud e multicloud, la modernizzazione delle applicazioni, il virtual networking e security e il modern digital workspace. Queste aree di investimento, alla base della strategia di VMware, costituiscono di fatto il framework sul quale si basa la piattaforma digitale richiesta dai nostri clienti per implementare la propria strategia digitale e sulla quale chiediamo ai nostri partner di sviluppare le competenze attraverso percorsi ben definiti”.

Per ogni area tecnologica VMware ha definito dei livelli di competenze che hanno lo scopo di riconoscere entrambi gli skill tecnici e di vendita, la competenza nell’implementazione e gestione del progetto e di conseguenza la soddisfazione del cliente misurata sui risultati di business.

Per un partner VMware, il raggiungimento progressivo delle competenze consente di rafforzare le proprie capacità e per i clienti finali la sicurezza di affidarsi a partner competenti e affidabili.

In particolare, VMware offre al mercato attraverso i partner due tipi di competenze: le Solution Competencies, che sono il primo passo per il raggiungimento delle skill tecniche e commerciali sulle specifiche aree tecnologiche e includono training di vendita, prevendita e post-vendita; e le Master Services Competencies, che richiedono il raggiungimento di un livello di certificazioni avanzato e la prova di capacità e competenze di alto livello convalidata dai clienti. Per conseguire il livello Master, il partner deve dimostrare esperienza e capacità di erogazione dei servizi fornendo referenze per progetti cliente ultimati di recente.

Adesso c’è anche un blog dedicato alla comunità dei partner italiani

Tra le tante attenzioni che VMware riserva al canale c’è anche un blog tutto nuovo interamente dedicato alla comunità dei partner italiani.

“CloudProvider.biz è il nuovo progetto, tutto italiano, dedicato alla community dei partner VMware interessati a estendere le proprie opportunità di business con hosted e/o managed services, differenziare la propria offerta con soluzioni gestite su misura per i propri clienti e al tempo stesso incrementare il profitto netto fornendo servizi ad alto valore aggiunto. Il progetto è uno spin-off verticale di ZeroUno del gruppo Digital360, nato in collaborazione con VMware, che si propone di offrire ai partner cloud & managed provider informazioni rilevanti di mercato, approfondimenti tecnici e documentazione di dettaglio per aiutarli a cogliere le opportunità abilitanti la trasformazione digitale delle imprese. Dalla governance di ambienti ibridi e multicloud, alle nuove architetture applicative basate su microservizi e container, senza tralasciare le nuove sfide che le aziende devono affrontare in ambito cybersecurity: sono alcune delle tematiche che vengono approfondite all’interno del portale per aiutare i partner VMware ad espandere in modo profittevole le proprie opportunità di business concentrandosi sulle richieste di adozione e affiancamento richieste dai clienti finali. Abbiamo anche pensato anche a un’area partner riservata con una ampia scelta di documentazione selezionata appositamente per guidare i nostri partner all’adozione e implementazione incrementale di soluzioni e servizi ad alto valore aggiunto”.